Tylko w nielicznych przypadkach ktoś zwraca uwagę na sekcję podziękowań w ogłoszeniu o ujawnieniu luki w zabezpieczeniach.

Jednak dla osoby, która wykryła błąd, jest to często zwieńczenie wielu godzin pracy, prób i błędów, poszukiwania uznania oraz wreszcie obserwowania, jak luka zostaje załatana. Łowcy błędów wyświadczają nam wszystkim ogromną przysługę, gdy w odpowiedzialny sposób zgłaszają lukę dostawcy.

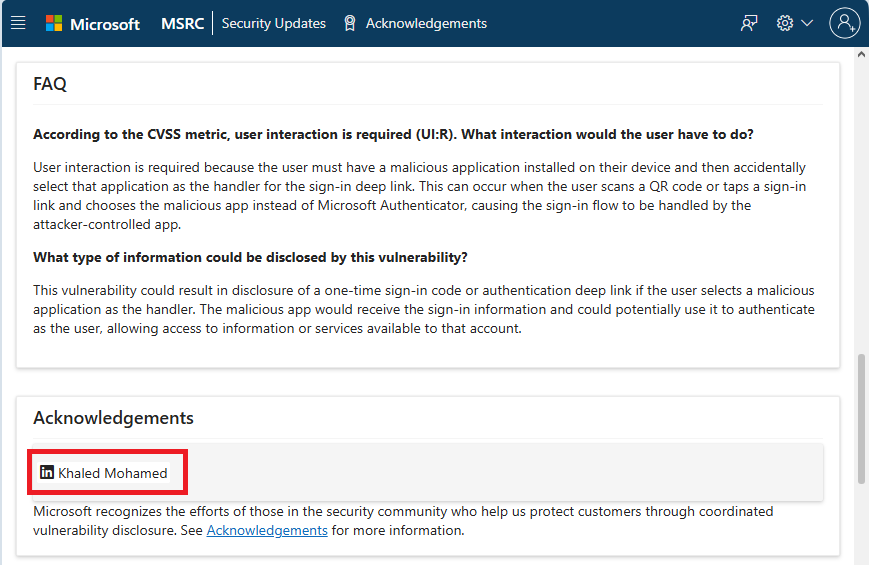

W tym tygodniu rozmawialiśmy z Khaledem Mohamedem, łowcą błędów, który wykrył lukę CVE-2026-26123 w aplikacji Microsoft Authenticator na iOS Android. W niektórych przypadkach inna aplikacja zainstalowana na telefonie mogła wykraść lub niewłaściwie wykorzystać kody logowania użytkownika.

P: Opowiedz nam trochę o sobie. Jak trafiłeś do branży cyberbezpieczeństwa?

O: Nazywam się Khaled Mohamed, mam 23 lata i jestem inżynierem ds. bezpieczeństwa, a także aktywnie zajmuję się wykrywaniem luk w zabezpieczeniach w ramach programów bug bounty. Znalazłem się w galerii sław kilku dużych firm, w tym Google, GitHub, LinkedIn, Mastercard, Starbucks i Vimeo. Wykrywanie poważnych luk w zabezpieczeniach niektórych z najbardziej znanych organizacji na świecie jest dla mnie niezwykle satysfakcjonujące. Naprawienie luki, która mogła poważnie wpłynąć na życie niezliczonej liczby użytkowników, daje niesamowite uczucie.

Moja przygoda z cyberbezpieczeństwem rozpoczęła się w trudny i niekonwencjonalny sposób.

Byłem takim dzieciakiem, który uwielbiał odkrywać nowe rzeczy i psuć sprzęt. W końcu stałem się „script kiddie”. Wciąż pamiętam ten dreszczyk emocji, kiedy za pomocą prostego skryptu wyłączyłem sieć Wi-Fi mojego sąsiada i czułem się, jakbym rządził światem.

Od tego momentu zacząłem zgłębiać temat cyberbezpieczeństwa, a zwłaszcza bezpieczeństwa w sieci – tego, w jaki sposób można włamać się do stron internetowych i jak je zabezpieczyć.

Kiedy miałem 15 lat, dostałem swoje pierwsze zlecenie jako freelancer: testy penetracyjne aplikacji internetowej. Nie udało mi się znaleźć żadnych prawdziwych luk w zabezpieczeniach, ale to doświadczenie stało się punktem zwrotnym. To właśnie ono skłoniło mnie do zgłębienia prawdziwej nauki stojącej za cyberbezpieczeństwem. Następnie podjąłem studia na kierunku informatyka i wciąż uczę się czegoś nowego każdego dnia. Ta dziedzina naprawdę nie ma końca.

Myślę, że wiele osób z tej branży ma podobne doświadczenia. W gruncie rzeczy to właśnie ciekawość sprawia, że idziemy naprzód.

Pytanie: Czy od początku zamierzałeś znaleźć lukę w aplikacji Authenticator, czy też coś niezwykłego zwróciło twoją uwagę?

O: Jak już wspomniałem, zajmuję się wykrywaniem luk w zabezpieczeniach, choć w tamtym momencie nie skupiałem się konkretnie na aplikacji Microsoft Authenticator. Po prostu zauważyłem coś nietypowego w sposobie, w jaki aplikacja obsługiwała głębokie linki i procesy logowania na urządzeniach mobilnych. Po kliknięciu linku logowania lub zeskanowaniu kodu QR system operacyjny wyświetla monit „Otwórz link”.

To wzbudziło moją ciekawość. Co by się stało, gdyby ta operacja została przechwycona przez inną aplikację? Im bardziej się w to zagłębiałem i eksperymentowałem, tym wyraźniej widać było, że mamy do czynienia z prawdziwym problemem bezpieczeństwa. Podążając tym tropem, w końcu odkryłem i zgłosiłem lukę CVE-2026-26123.

Pytanie: Co najbardziej zaskoczyło cię w związku z luką w zabezpieczeniach aplikacji Authenticator?

O: Luka CVE-2026-26123 może w zaskakująco prosty sposób doprowadzić do całkowitego przejęcia kontroli nad kontem. Jeśli na urządzeniu zainstalowano złośliwą aplikację, a użytkownik zeskanował kod QR służący do logowania za pomocą wbudowanego skanera w telefonie, jego konto mogłoby zostać faktycznie przejęte. Nawet zaawansowane zabezpieczenia, takie jak uwierzytelnianie dwuskładnikowe (2FA), mogłyby zostać ominięte, co spowodowałoby całkowite naruszenie bezpieczeństwa wszystkich powiązanych kont Microsoft.

Potencjalny wpływ na rzeczywiste funkcjonowanie uwierzytelniania wieloskładnikowego i procesów logowania bez hasła był znaczący, co naprawdę mnie zaskoczyło.

Pytanie: Jaką radę dałbyś początkującym łowcom błędów lub osobom, które dopiero zaczynają przygodę z cyberbezpieczeństwem?

O: Zawsze myśl jak osoba atakująca i ćwicz swoje nastawienie, aby dostrzegać potencjalne skutki każdego działania. Twoja wiedza techniczna to tylko narzędzie: wykorzystaj ją, aby osiągnąć zamierzony efekt.

Wszystko sprawdź samodzielnie. Nie zakładaj, że coś jest bezpieczne tylko dlatego, że inni już to przetestowali. Zastanów się dokładnie, w jaki sposób system może nadal być podatny na ataki, a następnie postaraj się potwierdzić lub obalić swoje przypuszczenia poprzez praktyczne testy.

Pytanie: Jak myślisz, jaki jest najczęstszy błąd popełniany w dziedzinie cyberbezpieczeństwa?

O: Jednym z najczęstszych – i najbardziej niebezpiecznych – błędów w dziedzinie cyberbezpieczeństwa jest niedocenianie rzeczywistego poziomu zagrożenia. Wiele organizacji nadal uważa, że cyberataki są rzadkością lub że atakujący celują przede wszystkim w duże, znane korporacje. W rzeczywistości każda firma, niezależnie od wielkości czy renomy, może stać się celem ataku.

Pytanie: Czy jest jeszcze coś, czym chciałbyś się podzielić z naszymi słuchaczami?

O: Chcę, żeby ludzie wiedzieli, że odpowiedzialne ujawnianie luk w zabezpieczeniach naprawdę działa. Firma Microsoft zareagowała w ramach swojego programu skoordynowanego ujawniania luk w zabezpieczeniach, a poprawka została udostępniona w ramach aktualizacji zabezpieczeń z 10 marca 2026 r., co oznacza, że użytkownicy są teraz chronieni.

Ten proces – badacz wykrywa lukę, zgłasza ją w sposób odpowiedzialny, a producent ją usuwa – sprawia, że cały ekosystem staje się z czasem bezpieczniejszy. Jeśli odkryjesz lukę, zgłoś ją. Nie trzymaj tego w tajemnicy.

Chcielibyśmy podziękować Khaledowi Mohamedowi za poświęcony czas i życzyć mu wszystkiego najlepszego w przyszłych przedsięwzięciach.

Oszuści wiedzą o tobie więcej, niż ci się wydaje.

Malwarebytes Mobile Security Cię przed phishingiem, oszukańczymi wiadomościami tekstowymi, złośliwymi stronami internetowymi i nie tylko. Dzięki wbudowanej funkcji Scam Guard opartej na sztucznej inteligencji, działającej w czasie rzeczywistym.