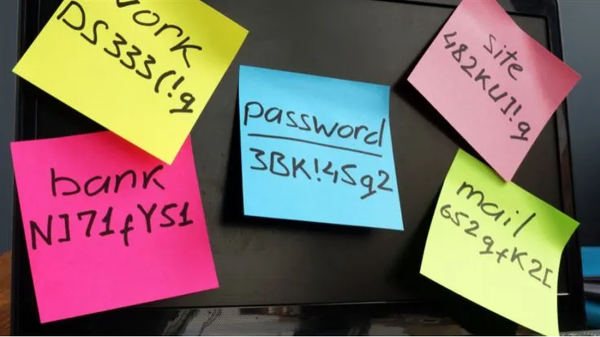

Jestem wielkim zwolennikiem menedżerów haseł. Oczywiście istnieją lepsze alternatywy dla haseł, takie jak klucze dostępu, ale jeśli dostawca oferuje wyłącznie opcje haseł, co ma miejsce w wielu przypadkach, nie można wiele z tym zrobić. Tak więc na razie wydaje się, że jesteśmy skazani na hasła.

Każdy renomowany menedżer haseł twierdzi, że nie ma wglądu w hasła użytkowników, nawet gdyby chciał. Jednak naukowcy odkryli, że te „zero-knowledge” menedżery haseł w chmurze są bardziej podatne na ataki, niż sugerują ich kampanie marketingowe.

Naukowcy ostrzegają również, że nie jest to powód do natychmiastowej paniki. Aby doszło do całkowitego wycieku haseł, musiałyby wystąpić rzadkie, poważne awarie, takie jak złośliwy lub całkowicie zainfekowany serwer w połączeniu z konkretnymi słabościami konstrukcyjnymi i włączonymi funkcjami.

Podstawowym „problemem” jest to, że większość menedżerów haseł działa w chmurze. Jest to bardzo wygodne, jeśli pracujesz na innym urządzeniu i potrzebujesz dostępu, ale zwiększa to również powierzchnię ataku. Udostępnianie haseł innemu urządzeniu lub innemu użytkownikowi naraża je na możliwość niepożądanego dostępu.

Naukowcy przetestowali wielu różnych dostawców, w tym LastPass, Bitwarden i Dashlane, i opracowali kilka scenariuszy ataków, które mogłyby umożliwić odzyskanie haseł.

Słabe strony

Menedżery haseł z grupami użytkowników

W grupach udostępnianie kluczy odzyskiwania, kluczy grupowych i kluczy publicznych administratora często oznacza, że są one pobierane z serwera bez gwarancji autentyczności. Oznacza to, że w odpowiednich okolicznościach osoba atakująca może uzyskać dostęp.

Gdy administrator grupy włączył zasady takie jak „automatyczne lub ręczne odzyskiwanie”, możliwe jest ich ciche zmienianie przy użyciu zainfekowanego serwera, jeśli nie ma ochrony integralności w „blobie zasad” organizacji (małym pliku konfiguracyjnym).

Słabe szyfrowanie na zainfekowanym serwerze

Twój menedżer haseł pobiera hasło główne i wielokrotnie przetwarza je za pomocą algorytmu PBKDF2 (np. 600 000 razy) przed zapisaniem skrótu. Jednak na zainfekowanym serwerze osoba atakująca może zmniejszyć liczbę iteracji, np. do 2, co sprawia, że hasło główne jest łatwe do odgadnięcia lub złamania metodą brute force.

Opcje odzyskiwania konta

Na zainfekowanym serwerze osoba atakująca może zmienić plik blob z zasadami i ustawić opcję „automatycznego odzyskiwania”, a następnie wysłać go do klientów. Przejście na automatyczne odzyskiwanie pomaga osobie atakującej, ponieważ pozwala systemowi przekazać klucze do skarbca bez konieczności kliknięcia „zatwierdź” lub nawet zauważenia, że to się dzieje.

W ten sposób osoba atakująca może przekształcić proces, który powinien być rzadkim, widocznym dla użytkownika procesem awaryjnym, w cichy, rutynowy mechanizm, który może wykorzystać do wyciągnięcia kluczy do skarbca na dużą skalę lub w sposób ukryty i ukierunkowany.

Kompatybilność wsteczna kompatybilność wsteczna

Aby uniknąć blokowania użytkowników korzystających ze starszych klientów, dostawcy nadal obsługują przestarzałe hierarchie kluczy i tryby inne niż AEAD (Authenticated Encryption with Associated Data), takie jak CBC (Cipher Block Chaining), bez solidnych kontroli integralności. Otwiera to furtkę dla klasycznych ataków typu downgrade, w których serwer nakłania klienta do korzystania ze słabszych schematów, a następnie stopniowo odzyskuje tekst jawny.

Jak zachować bezpieczeństwo

Chcemy podkreślić, że ataki te byłyby bardzo ukierunkowane i wymagałyby wysokiego poziomu kompromisu. Tak więc menedżery haseł w chmurze są nadal znacznie bezpieczniejsze niż ponowne wykorzystywanie haseł i arkusze kalkulacyjne, ale ich twierdzenia o „zerowej wiedzy” nie mają racji bytu w przypadku ataków na poziomie państwowym.

Po odpowiedzialnym ujawnieniu wielu problemów zostały już załatane lub złagodzone, co zmniejszyło liczbę możliwych ataków.

Wiele z przedstawionych ataków wymaga określonych funkcji typowych dla przedsiębiorstw (odzyskiwanie kont, wspólne skrytki, członkostwo w organizacji) lub korzystania ze starszych/przestarzałych klientów. Należy więc zachować szczególną ostrożność w tych przypadkach.

Włącz uwierzytelnianie wieloskładnikowe dla ważnych kont, aby osoba atakująca nie mogła uzyskać dostępu po prostu poprzez zdobycie hasła.

Spójrzmy prawdzie w oczy – okno incognito ma swoje ograniczenia.

Naruszenia bezpieczeństwa, handel na dark webie, oszustwa kredytowe. Theft Malwarebytes Identity Theft monitoruje wszystkie te zagrożenia, szybko Cię o nich powiadamia i obejmuje ubezpieczenie od kradzieży tożsamości.