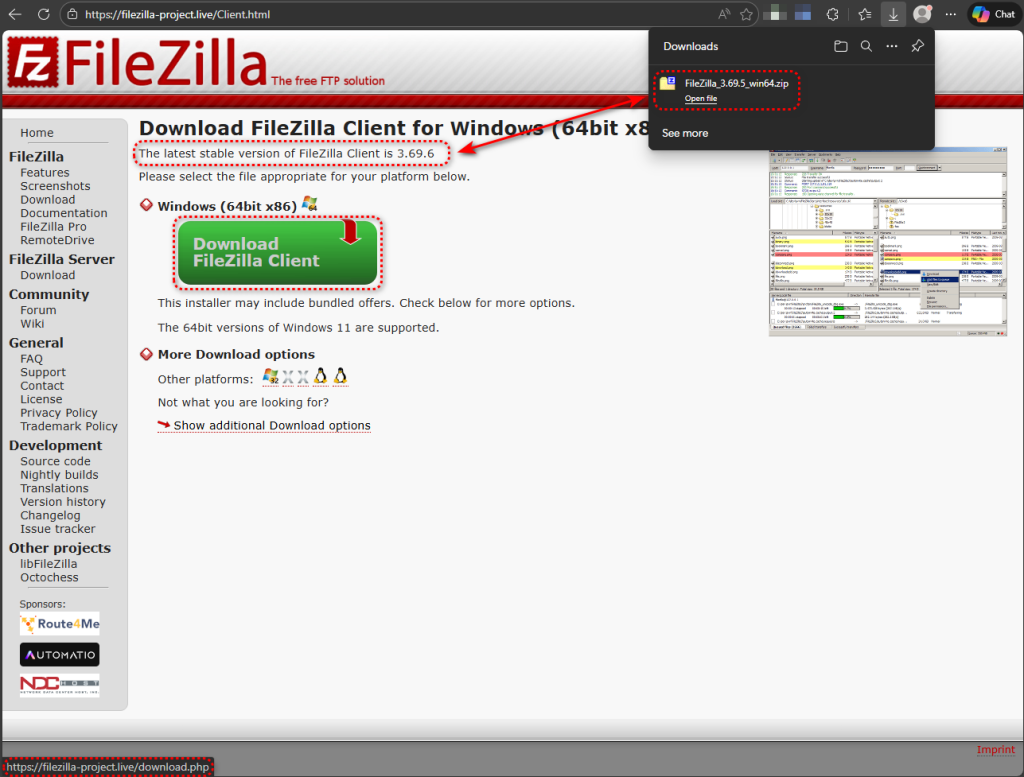

W Internecie krąży złośliwa kopia otwartego klienta FTP FileZilla 3.69.5. Archiwum zawiera legalną aplikację FileZilla, ale do folderu dodano jeden złośliwy plik DLL. Gdy ktoś pobierze tę zmodyfikowaną wersję, rozpakuje ją i uruchomi FileZillę, Windows najpierw Windows złośliwą bibliotekę. Od tego momentu złośliwe oprogramowanie działa w ramach sesji FileZilla, która wygląda jak normalna.

Ponieważ zainfekowana kopia wygląda i działa jak prawdziwe oprogramowanie, ofiary mogą nie zdawać sobie sprawy, że coś jest nie tak. W międzyczasie złośliwe oprogramowanie może uzyskać dostęp do zapisanych danych logowania FTP, skontaktować się z serwerem dowodzenia i kontroli oraz potencjalnie pozostać aktywne w systemie. Ryzyko nie ogranicza się tylko do lokalnego komputera. Skradzione dane logowania mogą narazić serwery internetowe lub konta hostingowe, z którymi łączy się użytkownik.

Atak ten nie wykorzystuje luki w zabezpieczeniach samego programu FileZilla. Polega on na tym, że ktoś pobiera zmodyfikowaną kopię z nieoficjalnej strony internetowej i uruchamia ją. Mechanizm rozprzestrzeniania się opiera się na prostym oszustwie, takim jak podobne domeny lub zatruwanie wyników wyszukiwania, a nie na automatycznym samopowielaniu się.

Rosnąca popularność zaufanego oprogramowania, zainfekowanych pakietów

Wydaje się, że nadużywanie zaufanych narzędzi open source staje się coraz powszechniejsze. W zeszłym miesiącu informowaliśmy o fałszywych plikach 7-Zip, które zamieniały domowe komputery w węzły proxy. Badacze zajmujący się bezpieczeństwem poinformowali również, że przez kilka miesięcy zainfekowana infrastruktura aktualizacji Notepad++ dostarczała niestandardowe tylne drzwi poprzez sideloading bibliotek DLL.

Teraz do listy oprogramowania podszywającego się w ten sposób dodano program FileZilla. Złośliwy plik archiwum znajduje się na domenie filezilla-project[.]live, która wygląda podobnie do oryginalnej.

Metoda jest prosta: należy pobrać legalną przenośną kopię programu FileZilla 3.69.5, umieścić w folderze pojedynczy złośliwy plik DLL, ponownie skompresować plik i rozpowszechnić archiwum. Infekcja opiera się na dobrze znanym Windows zwanym przejęciem kolejności wyszukiwania plików DLL, w którym aplikacja ładuje bibliotekę z własnego katalogu przed sprawdzeniem folderu Windows .

Jeden plik, jeden znacznik czasu, jedna promocja

Archiwum zawiera 918 wpisów. Spośród nich 917 ma datę ostatniej modyfikacji 2025-11-12, zgodną z oficjalną wersją przenośną FileZilla 3.69.5. Jeden wpis wyróżnia się: version.dll, datowany na 2026-02-03, prawie trzy miesiące nowszy niż wszystkie pozostałe dokumenty w archiwum.

Czysta dystrybucja przenośnej wersji programu FileZilla nie zawiera pliku version.dll. Wszystkie legalne biblioteki DLL w pakiecie są bibliotekami specyficznymi dla programu FileZilla, takimi jak libfilezilla-50.dll oraz libfzclient-private-3-69-5.dll. Biblioteka API Windows —version.dll—jest to biblioteka DLL systemu, która znajduje się w C:\Windows\System32 i nie ma powodu, aby znajdować się w folderze FileZilla. Jego obecność stanowi cały atak.

Złapani na gorącym uczynku: co pokazał nam Process Monitor

Potwierdziliśmy sideloading w systemie na żywo za pomocą Process Monitor. Kiedy filezilla.exe rozpoczyna działanie, musi załadować serię bibliotek DLL. W przypadku każdej z nich Windows najpierw Windows katalog aplikacji, a następnie przechodzi do folderu systemowego.

W przypadku bibliotek systemowych, takich jak IPHLPAPI.DLL oraz POWRPROF.dll, katalog aplikacji zwraca komunikat NAME NOT FOUND, więc Windows legalne kopie z C:\Windows\System32. Jest to normalne zachowanie. Ale dla version.dll, złośliwa kopia znajduje się w folderze FileZilla. Windows ją tam, mapuje do pamięci i nigdy nie dociera do folderu System32. Złośliwy kod jest teraz uruchamiany wewnątrz filezilla.exewłasny proces.

Siedemnaście milisekund po załadowaniu złośliwa biblioteka DLL wyszukuje version_original.dll w tym samym katalogu i otrzymuje komunikat NAME NOT FOUND. Jest to charakterystyczna oznaka proxy DLL, techniki, w której złośliwa biblioteka DLL jest zaprojektowana tak, aby przekazywać legalne wywołania funkcji do przemianowanej kopii oryginalnej biblioteki, dzięki czemu aplikacja hosta nadal działa normalnie. W tym przypadku przemianowana oryginalna biblioteka nie została dołączona do archiwum, co może przyczyniać się do niestabilności aplikacji.

FileZilla wywołuje funkcję LoadLibrary, podając tylko nazwę pliku DLL zamiast pełnej ścieżki, więc Windows najpierw Windows katalog aplikacji — dokładnie tak, jak potrzebują tego osoby atakujące, aby umieścić złośliwy plik DLL. Jest to typowe zachowanie projektowe.

Stworzony do wykrywania środowisk analitycznych

Biblioteka DLL zawiera wiele mechanizmów sprawdzających, których zadaniem jest wykrywanie maszyn wirtualnych i piaskownic przed wykonaniem swojego ładunku. Analiza zachowania ujawnia sprawdzanie wersji BIOS-u, zapytania dotyczące producenta systemu, sondowanie klucza rejestru VirtualBox, wyliczanie dysków twardych oraz alokację pamięci przy użyciu techniki write-watch, która pozwala wykrywać skanowanie pamięci przez narzędzia analityczne. Zestaw narzędzi antyanalizacyjnych uzupełniają pętle uśpienia.

Kontrole te mają charakter selektywny, a nie absolutny. W środowiskach typu sandbox, które bardzo przypominały rzeczywiste systemy użytkowników, program ładujący pomyślnie rozwiązał swoją domenę C2 i próbował wykonać wywołania zwrotne. W bardziej oczywistych konfiguracjach wirtualnych pozostawał w stanie uśpienia, nie generując żadnej aktywności sieciowej poza rutynowymi zapytaniami Windows . W naszym własnym systemie testowym program FileZilla zakończył działanie niemal natychmiast po uruchomieniu, zgodnie z wykryciem środowiska przez bibliotekę DLL i zakończeniem procesu hosta przed osiągnięciem etapu sieciowego.

DNS-over-HTTPS: dzwonienie do domu, gdzie nikt nie słucha

Gdy moduł ładujący stwierdzi, że środowisko jest bezpieczne, nie używa tradycyjnego systemu DNS do rozpoznawania domeny dowodzenia i kontroli. Zamiast tego wysyła żądanie HTTPS do publicznego modułu rozpoznawania Cloudflare:

https://1.1.1.1/dns-query?name=welcome.supp0v3[.]com&type=A

Technika ta, DNS-over-HTTPS lub DoH, omija korporacyjne monitorowanie DNS, listy blokowanych adresów oparte na DNS oraz urządzenia zabezpieczające, które sprawdzają ruch na porcie 53. Jest to ta sama metoda unikania wykrycia, która została wykorzystana w zeszłym miesiącu w fałszywej kampanii proxyware 7-Zip.

Po rozpoznaniu domeny program ładujący ponownie łączy się z serwerem przejściowym. Analiza pamięci procesu ładującego ujawniła pełną konfigurację osadzoną w czasie wykonywania:

{

"tag":"tbs",

"referrer":"dll",

"callback":"https://welcome.supp0v3.com/d/callback?utm_tag=tbs2&utm_source=dll"

}

Śledzenie kampanii w stylu UTM sugeruje zorganizowaną operację z wieloma wektorami dystrybucji. Tag tbs2 i identyfikator źródła dll prawdopodobnie odróżniają tę dystrybucję DLL sideloading od innych metod dostarczania w ramach tej samej operacji.

Drugi kanał C2 na niestandardowym porcie

Oprócz połączenia zwrotnego z DoH, złośliwe oprogramowanie łączy się również z adresem 95.216.51.236 na porcie TCP 31415 — niestandardowym porcie w infrastrukturze hostowanej przez Hetzner. Przechwycenie sieciowe pokazuje dziesięć prób połączenia w dwóch sesjach, co sugeruje istnienie mechanizmu ciągłych ponownych prób, zaprojektowanego w celu utrzymania kontaktu z operatorem. Wykorzystanie wysokiego, niestandardowego portu jest powszechną techniką służącą do ukrywania ruchu C2 przed zaporami ogniowymi, które sprawdzają tylko dobrze znane porty usług.

Co wykazała analiza behawioralna

Zautomatyzowana analiza zachowań archiwum wykazała kilka dodatkowych możliwości wykraczających poza to, co zaobserwowaliśmy bezpośrednio. Reguły behawioralne wykryły zbieranie danych uwierzytelniających z lokalnego oprogramowania klienckiego FTP. Biorąc pod uwagę, że złośliwe oprogramowanie jest ładowane przez FileZilla, niektóre z tych wykryć mogą odzwierciedlać legalny dostęp FileZilla do swojego magazynu danych uwierzytelniających, chociaż połączenie z infrastrukturą wywołań zwrotnych C2 sprawia, że łagodne wyjaśnienie jest mało prawdopodobne.

Dodatkowe wskaźniki behawioralne obejmowały:

• Tworzenie zawieszonych procesów i zapisywanie w pamięci innych procesów

• Kompilacja środowiska uruchomieniowego .NET za pomocą programu csc.exe

• Modyfikacje rejestru zgodne z trwałością funkcji automatycznego uruchamiania

• Wielokrotne wywołania interfejsu API szyfrowania plików

Podsumowując, zachowania te sugerują, że mamy do czynienia z wielofunkcyjnym implantem zdolnym do kradzieży danych uwierzytelniających, wstrzykiwania procesów, utrzymywania się w systemie i potencjalnie szyfrowania danych.

Co zrobić, jeśli możesz być narażony na ryzyko

Zachowaj ostrożność podczas pobierania oprogramowania. Sideloading plików DLL nie jest nowością, a ta kampania pokazuje, jak dodanie jednego złośliwego pliku do legalnego archiwum może narazić system na niebezpieczeństwo. Niedawno zaobserwowaliśmy podobne taktyki związane z fałszywymi plikami 7-Zip do pobrania i innymi zainfekowanymi kanałami dystrybucji. Traktuj oprogramowanie pobrane spoza oficjalnych domen projektowych z taką samą ostrożnością, jak nieoczekiwane załączniki do wiadomości e-mail.

- Sprawdź, czy

version.dllw dowolnym katalogu przenośnym FileZilla w systemie. Legalna dystrybucja FileZilla nie zawiera tego pliku. Jeśli plik ten występuje, należy uznać system za zainfekowany. - Pobieraj program FileZilla wyłącznie z oficjalnej domeny projektu pod adresem filezilla-project.org i sprawdzaj skrót pliku pobranego z wartością opublikowaną na stronie.

- Monitoruj ruch DNS-over-HTTPS z procesów innych niż przeglądarka. Wyjściowe połączenia HTTPS do znanych serwerów DoH, takich jak

1.1.1.1lub8.8.8.8z aplikacji, które nie powinny wysyłać żądań internetowych, powinny zostać zbadane. - Zablokuj domeny i adresy IP wymienione w sekcji IOC poniżej na obrzeżach swojej sieci.

- Przed rozpakowaniem i uruchomieniem aplikacji sprawdź archiwa zip pod kątem anomalii w sygnaturach czasowych. Pojedynczy plik z datą modyfikacji różniącą się od pozostałych plików w archiwum jest prostym, ale skutecznym sygnałem ostrzegawczym.

Malwarebytes i blokuje znane warianty tego zagrożenia.

Wskaźniki kompromisu (IOC)

Suma kontrolna pliku (SHA-256)

665cca285680df321b63ad5106b167db9169afe30c17d349d80682837edcc755— złośliwy plik archiwum FileZilla (FileZilla_3.69.5_win64.zip)e4c6f8ee8c946c6bd7873274e6ed9e41dec97e05890fa99c73f4309b60fd3da4— zainfekowany trojanemversion.dllzawarte w archiwum

Domeny

filezilla-project[.]livewelcome.supp0v3[.]com— Wywołanie zwrotne C2 i przygotowanie

Wskaźniki sieciowe

95.216.51[.]236:31415— Serwer C2

Nie tylko informujemy o zagrożeniach - my je usuwamy

Zagrożenia cyberbezpieczeństwa nigdy nie powinny wykraczać poza nagłówek. Chroń swoje urządzenia przed zagrożeniami, pobierając Malwarebytes już dziś.