YouTube atakuje przekonująca kampania phishingowa, a jeśli się powiedzie, hakerzy nie tylko wykradną dane logowania do konta Google. Mogą przejąć kontrolę nad całym kontem Google, w tym nad Gmailem, plikami i płatnościami, a następnie przejąć YouTube i wykorzystać Twoich subskrybentów do przeprowadzania oszustw.

Przynętą jest fałszywe powiadomienie o naruszeniu praw autorskich, które jest tak przekonujące, że nawet użytkownicy świadomi zagrożeń mogą dać się na nie nabrać. Strona ataku pobiera rzeczywiste dane z Twojego kanału, takie jak zdjęcie profilowe, liczbę subskrybentów i najnowszy film, aby stworzyć spersonalizowaną stronę mającą na celu zastraszenie użytkownika. Następnie przekierowuje Cię na stronę logowania, której celem jest kradzież danych Twojego konta Google.

Operacja działa na zasadzie franczyzy: wielu atakujących korzysta z tej samej platformy, a każdy z nich prowadzi własne kampanie wymierzone w różnych twórców.

Dlaczego Twój YouTube jest wart więcej, niż Ci się wydaje

Dla twórców pracujących w pełnym wymiarze godzin YouTube to nie tylko hobby, ale prawdziwy biznes. Generuje on przychody dzięki reklamom, sponsorom i sprzedaży gadżetów. A wszystko to jest połączone z jednym kontem Google, które pozwala również zarządzać pocztą Gmail, dyskiem Google Drive oraz danymi rozliczeniowymi.

Właśnie to sprawia, że twórcy są tak atrakcyjnym celem. Osoby atakujące, które przejmują kontrolę nad kanałem, często w ciągu kilku minut zmieniają jego wizerunek – zazwyczaj podszywając się pod firmę zajmującą się kryptowalutami – i wykorzystują dotychczasowych widzów do transmitowania na żywo oszustw. Pierwotny twórca zostaje pozbawiony dostępu i musi bezradnie patrzeć, jak jego wieloletnia praca służy do oszukiwania jego własnych subskrybentów.

Ostrzeżenie dotyczące naruszenia praw autorskich to idealna przynęta, ponieważ wykorzystuje to, czego twórcy obawiają się najbardziej: utraty swojego kanału z dnia na dzień.

„Sprawdź natychmi w stanie swoich praw autorskich na YouTube”

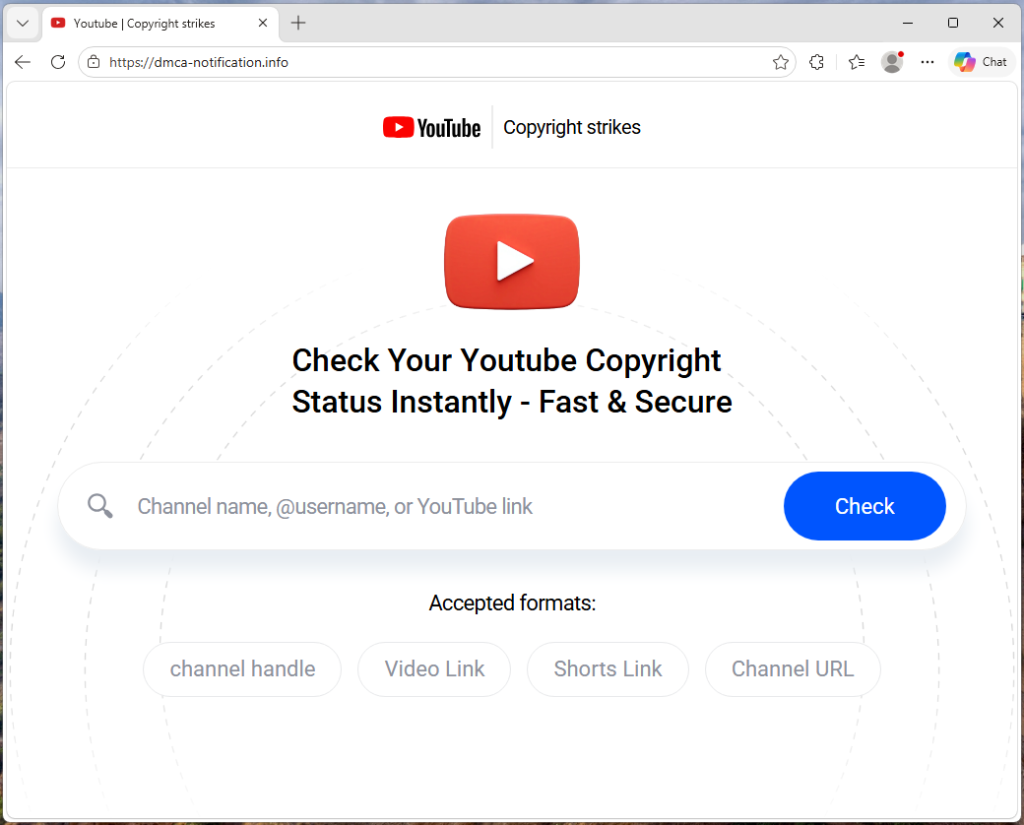

Kampania jest prowadzona na stronie o nazwie dmca-notification[.]info. W zakładce przeglądarki widnieje napis „YouTube | Ostrzeżenia dotyczące praw autorskich”, a sama strona wygląda schludnie i profesjonalnie – zawiera YouTube , pasek wyszukiwania oraz przydatne instrukcje.

Wymaga podania nazwy kanału, nazwy użytkownika (@handle) lub linku do filmu w celu sprawdzenia statusu praw autorskich. Nic w tym nie budzi od razu podejrzeń.

Każdy link phishingowy zawiera nazwę użytkownika ofiary bezpośrednio w adresie URL, więc strona wie, kim jesteś, jeszcze zanim cokolwiek wpiszesz.

Kod źródłowy zawiera flagę śledzenia o nazwie suppressTelegramVisit, co zmienia sposób rejestrowania odwiedzin w zależności od tego, czy występuje parametr partnerski. Sugeruje to, że operatorzy mogą koordynować ruch za pośrednictwem Telegrama, choć zestaw ten mógłby być rozpowszechniany za pośrednictwem dowolnej platformy.

Twoje własne filmy, wykorzystane przeciwko tobie

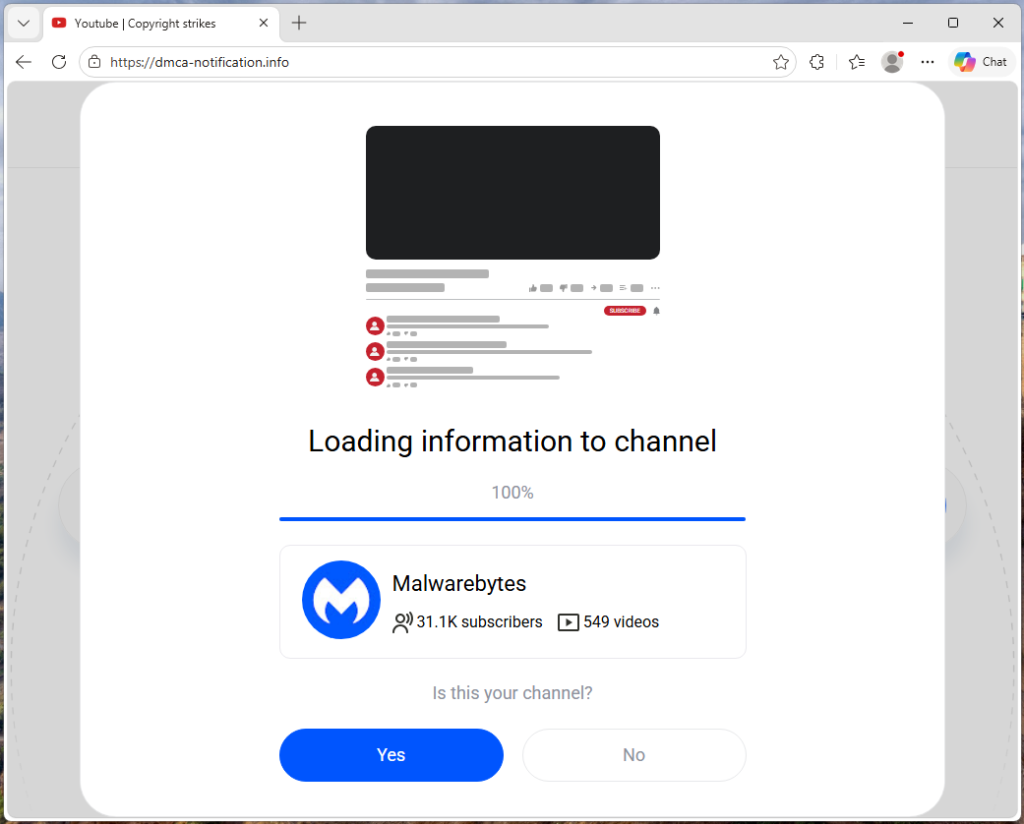

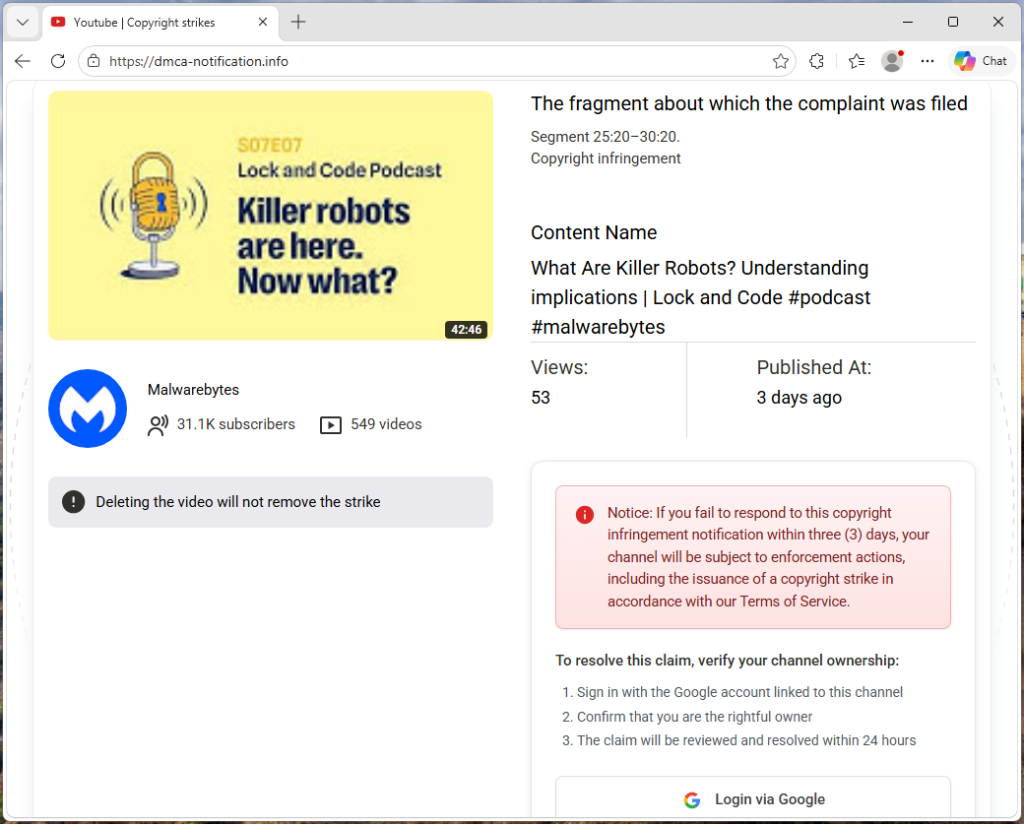

Gdy strona uzyska już nazwę Twojego kanału, pobiera rzeczywiste dane z YouTube: Twoją awatarkę, liczbę subskrybentów, liczbę filmów oraz najnowszy dodany film (wraz z tytułem, miniaturką i liczbą wyświetleń). Informacje te są następnie wykorzystywane do stworzenia fałszywej skargi dotyczącej naruszenia praw autorskich.

Widzisz swoje logo obok informacji, że konkretny fragment Twojego najnowszego filmu został zgłoszony jako naruszający prawa autorskie. Znaczniki czasu są generowane dynamicznie dla każdego odbiorcy na podstawie długości filmu, dzięki czemu każde zawiadomienie wygląda na unikalne i wiarygodne. To tak, jakbyś otrzymał fałszywe zawiadomienie prawne zawierające Twój prawdziwy adres domowy. Dane osobowe sprawiają, że trudniej jest to zignorować jako spam.

„Proszę o odpowiedź w ciągu trzech dni, w przeciwnym razie zostaną podjęte działania egzekucyjne”

Strona wywiera presję. Ostrzeżenie informuje, że usunięcie filmu nie spowoduje cofnięcia ostrzeżenia. Czerwona notka zawiera groźbę, że jeśli nie zareagujesz w ciągu trzech dni, Twój kanał zostanie objęty środkami egzekucyjnymi. Proponowane rozwiązanie jest proste: zaloguj się przez Google, aby potwierdzić, że jesteś właścicielem kanału, a sprawa zostanie rozwiązana w ciągu 24 godzin.

Każdy element na stronie ma na celu skłonić cię do kliknięcia przycisku „Zaloguj się przez Google”, zanim zdążysz się zastanowić.

Strona logowania, która przejmuje kontrolę nad Twoim kontem

Po kliknięciu tego przycisku strona łączy się z własnym serwerem zaplecza, aby pobrać adres zewnętrznej strony phishingowej, którą atakujący może w dowolnym momencie zastąpić nową domeną.

W obserwowanym ruchu żądanie do /api/get-active-domain zwrócił domenę blacklivesmattergood4[.]com, który następnie został wyświetlony w postaci nakładki na cały ekran na stronie z informacją o prawach autorskich.

Następnie pojawia się klasyczny atak typu „przeglądarka w przeglądarce”: fałszywe Chrome , w całości wygenerowane przy użyciu HTML i CSS. Zawiera ono pasek tytułu z napisem „Zaloguj się – Konta Google – Google Chrome”, ikonę kłódki oraz adres URL, który wygląda następująco: accounts.google.com. Nic z tego nie jest prawdziwe. To tylko grafiki. Jedynym prawdziwym paskiem adresu jest ten u góry Twojej przeglądarki, który nadal pokazuje dmca-notification[.]info.

W tym fałszywym oknie znajduje się przekonująca replika strony logowania Google. Wygląda ona dokładnie tak samo jak prawdziwa, ale każde naciśnięcie klawisza trafia do atakującego.

Analiza ruchu sieciowego ujawniła również próby nawiązania połączenia z innymi domenami—dopozj[.]net, ec40pr[.]neti xddlov[.]net—które w momencie rejestracji zwracały błędy 502. Mogą to być serwery infrastruktury kopii zapasowych lub serwery przekazujące dane uwierzytelniające, które były w tym czasie wyłączone.

To właśnie strategia rotacji domen zapewnia tej kampanii odporność. Domena służąca do phishingu jest pobierana w czasie rzeczywistym bez buforowania, co pozwala atakującym na szybką zmianę infrastruktury. Jeśli jedna domena zostanie zablokowana, kolejna ofiara jest przekierowywana na nową.

Po wprowadzeniu danych logowania okienko nakładkowe zamyka się, a ofiara zostaje przekierowana z powrotem na stronę z informacją o prawach autorskich – bez żadnego potwierdzenia ani komunikatu o błędzie. Daje to atakującemu czas na wykorzystanie skradzionych danych logowania, zanim ofiara zorientuje się, że coś się wydarzyło.

Duże kanały są celowo traktowane ulgowo

Ciekawostka: narzędzie sprawdza, czy dany kanał ma ponad trzy miliony subskrybentów. Jeśli tak, cały proces phishingu zostaje pominięty. Zamiast ostrzeżenia o naruszeniu praw autorskich i przycisku logowania strona wyświetla nieszkodliwy komunikat: „Twój kanał jest w porządku. Nie trzeba podejmować żadnych dalszych działań”.

To prawie na pewno taktyka mająca na celu uniknięcie wykrycia. Bardzo duże kanały częściej dysponują wyspecjalizowanymi zespołami ds. bezpieczeństwa, utrzymują kontakty z pracownikami YouTubeodpowiedzialnymi za zaufanie i bezpieczeństwo lub mają wystarczającą rozpoznawalność, by doprowadzić do szybkiego usunięcia treści, jeśli publicznie zgłoszą oszustwo. Dzięki automatycznemu wyłączeniu tych kanałów z działania zestawu zmniejsza się ryzyko zwrócenia na siebie uwagi właśnie tych osób, które są najbardziej zdolne do doprowadzenia do zamknięcia całej operacji.

Nie tylko jeden oszust

Kod źródłowy wskazuje, że nie jest to pojedyncza strona phishingowa prowadzona przez jedną osobę. Zestaw zawiera system śledzenia partnerów, w ramach którego każdy atakujący otrzymuje własny identyfikator, który jest osadzany w wysyłanych przez niego linkach phishingowych. Centralny serwer śledzi, który operator skierował daną ofiarę oraz jak daleko każdy z celów dotarł w lejku konwersji. Potwierdzają to nasze dane dotyczące ruchu: link phishingowy zawierał identyfikator polecającego (ref=huyznaetdmca), domyślny tag partnerski, który wydaje się być transliteracją rosyjskiego wyrażenia. Nazwy marek, takie jak Google i YouTube również zapisywane w kodzie źródłowym przy użyciu znaków cyrylicy przypominających oryginalne litery, aby ominąć automatyczne skanery bezpieczeństwa.

Krótko mówiąc, jest to phishing jako usługa: wspólna platforma, z której wielu cyberprzestępców może korzystać do prowadzenia zakrojonych na szeroką skalę kampanii wymierzonych w YouTube .

Jak się chronić

Ta kampania przypomina, że phishing to już nie tylko pełne błędów ortograficznych e-maile od nigeryjskiego księcia. Dzisiejsze zestawy phishingowe to profesjonalnie zaprojektowane platformy z dynamicznie zmieniającą się infrastrukturą, personalizacją w czasie rzeczywistym oraz dystrybucją na zasadzie franczyzy.

Dla YouTube najważniejsza zasada jest prosta: ostrzeżenia dotyczące praw autorskich pojawiają się wyłącznie w YouTube .

Jeśli gdziekolwiek indziej pojawi się ostrzeżenie, potraktuj je jako podejrzane.

- Uważaj na naciski. Prawdziwe procedury dotyczące praw autorskich nie zmuszają cię do pośpiesznych działań

- Wejdź bezpośrednio na stronę studio.youtube.com lub skorzystaj z zaufanych źródeł, aby sprawdzić swój status

- Nigdy nie loguj się, korzystając z linku zawartego w wiadomości e-mail lub SMS-ie

Rozpoznaj fałszywe okno przeglądarki

- Spróbuj je przeciągnąć: prawdziwe okno można swobodnie przesuwać. Fałszywe okno pozostaje unieruchomione na stronie

- Zminimalizuj przeglądarkę: prawdziwe okienko wyskakujące pozostaje otwarte. Fałszywe znika

- Sprawdź adres URL: jeśli nie możesz z nim nic zrobić, to jest to po prostu obrazek

Nawet jeśli wszystko wygląda w porządku, przed wpisaniem nazwy użytkownika i hasła zawsze sprawdź, co faktycznie widnieje w pasku adresu.

Jeśli podałeś już swoje dane, nie zwlekaj:

- Natychmiast zmień swoje hasło do konta Google

- Wycofaj aktywne sesje w ustawieniach zabezpieczeń konta

- Sprawdź, czy na Twoim YouTube nie wprowadzono żadnych nieautoryzowanych zmian

Wskaźniki kompromisu (IOC)

Domena

dmca-notification[.]info(główna strona służąca do phishingu)blacklivesmattergood4[.]com(domena służąca do wykradania danych uwierzytelniających — aktywna w momencie przechwycenia)dopozj[.]net(infrastruktura powiązana — 502 w momencie rejestracji)ec40pr[.]net(infrastruktura powiązana — 502 w momencie rejestracji)xddlov[.]net(infrastruktura powiązana — 502 w momencie rejestracji)

Coś wydaje się nie tak? Sprawdź to przed kliknięciem.

Malwarebytes Guardpozwala błyskawicznie analizować podejrzane linki, teksty i zrzuty ekranu.

Dostępne w ramachMalwarebytes Premium na wszystkie Twoje urządzenia oraz wMalwarebytes na iOS Android.