W trakcie naszych działań związanych z wykrywaniem zagrożeń odkryliśmy kampanię wykorzystującą ten sam moduł ładujący złośliwego oprogramowania, co w naszych poprzednich badaniach, do rozpowszechniania innego zagrożenia: Needle Stealer – złośliwego oprogramowania służącego do kradzieży danych, zaprojektowanego w celu dyskretnego pozyskiwania poufnych informacji z zainfekowanych urządzeń, w tym danych przeglądarki, sesji logowania oraz portfeli kryptowalutowych.

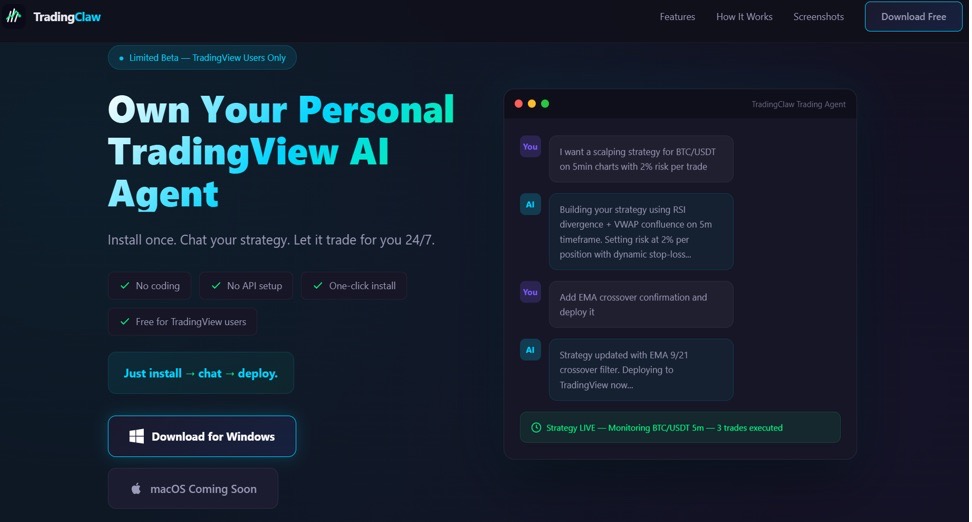

W tym przypadku cyberprzestępcy wykorzystali stronę internetową promującą narzędzie o nazwie TradingClaw (tradingclaw[.]pro), który przedstawia się jako asystent oparty na sztucznej inteligencji dla serwisu TradingView.

TradingView to legalna platforma wykorzystywana przez inwestorów do analizy rynków finansowych, jednak ta fałszywa strona TradingClaw nie jest częścią serwisu TradingView ani nie ma żadnego związku z tym legalnym startupem tradingclaw.chat. Zamiast tego jest tu wykorzystywane jako przynęta, by nakłonić ludzi do pobrania złośliwego oprogramowania.

Czym jest Needle Stealer?

Needle to modułowy program służący do kradzieży danych, napisany w języku Golang. Mówiąc prościej, oznacza to, że składa się z poszczególnych modułów, dzięki czemu atakujący mogą włączać lub wyłączać poszczególne funkcje w zależności od tego, jakie dane chcą wykraść.

Zgodnie z informacjami zawartymi w panelu sterowania, Needle zawiera:

- Needle Core: główny komponent, wyposażony w takie funkcje jak przechwytywanie formularzy (rejestrowanie danych wprowadzanych na stronach internetowych) oraz przejmowanie zawartości schowka

- Moduł rozszerzeń: steruje przeglądarkami, przekierowuje ruch, wstawia skrypty i zastępuje pliki do pobrania

- Program do podszywania się pod portfele na komputery stacjonarne: atakuje aplikacje portfeli kryptowalutowych, takie jak Ledger, Trezor i Exodus

- Program do podszywania się pod portfele przeglądarkowe: atakuje portfele przeglądarkowe, takie jak MetaMask i Coinbase, w tym próbuje wyłudzić frazy seed

Panel zawiera również funkcję „wkrótce dostępną”, która pozwala generować fałszywe strony w stylu Google lub Cloudflare, co sugeruje, że atakujący planują przejść do bardziej zaawansowanych technik phishingowych.

Analiza kampanii TradingClaw

W ramach tej kampanii złośliwe oprogramowanie jest rozpowszechniane za pośrednictwem fałszywej strony internetowej, która reklamuje TradingClaw jako narzędzie do handlu oparte na sztucznej inteligencji.

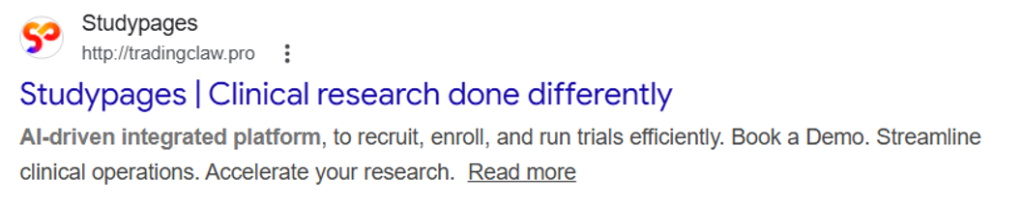

Sama strona działa w sposób selektywny. W niektórych przypadkach odwiedzającym wyświetlana jest fałszywa strona TradingClaw, podczas gdy w innych są oni przekierowywani na inną stronę (studypages[.]com). Tego rodzaju filtrowanie jest powszechnie stosowane przez atakujących w celu uniknięcia wykrycia i wyświetlania złośliwych treści wyłącznie wybranym odbiorcom. Na przykład wyszukiwarki widzą wersję Studypages:

Jeśli użytkownik zdecyduje się kontynuować, pojawi się monit o pobranie pliku ZIP. Plik ten zawiera pierwszy etap łańcucha infekcji.

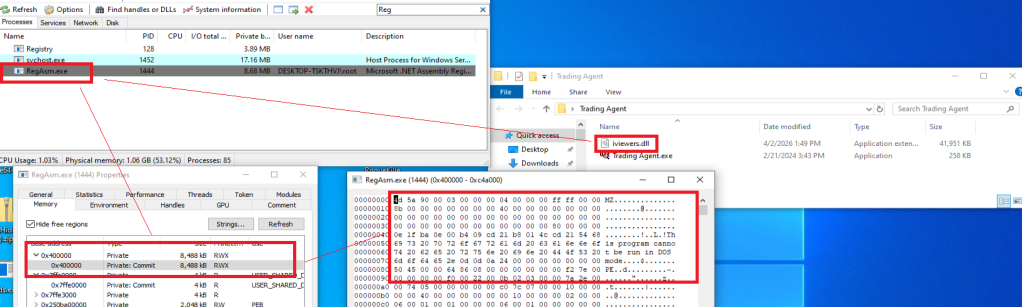

Podobnie jak w poprzedniej kampanii, atak opiera się na technice zwanej „przejęciem pliku DLL”. Mówiąc prościej, oznacza to, że złośliwe oprogramowanie podszywa się pod legalny plik, który zaufany program ładuje automatycznie. Kiedy program się uruchamia, nieświadomie wykonuje zamiast tego złośliwy kod.

W tym przypadku moduł ładujący biblioteki DLL (o nazwie iviewers.dll) jest uruchamiana jako pierwsza. Następnie ładuje bibliotekę DLL drugiego etapu, która ostatecznie wstrzykuje program Needle Stealer do legalnego Windows (RegAsm.exe) przy użyciu techniki znanej jako „wypłukiwanie procesu”.

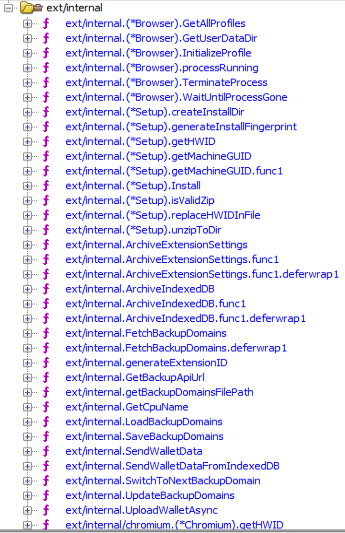

Program „stealer” został napisany w języku Golang, a większość jego funkcji znajduje się w pakiecie „ext”.

Jak działa to złośliwe oprogramowanie

Po zainstalowaniu moduł Needle core umożliwia:

- Zrób zrzuty ekranu z zainfekowanego systemu

- Wykradaj dane przeglądarki, w tym historię, pliki cookie i zapisane informacje

- Pobieraj dane z aplikacji takich jak Telegram i klienci FTP

- Zbierz pliki, takie jak dokumenty .txt i dane portfela

- Wykradnij dane portfela kryptowalutowego

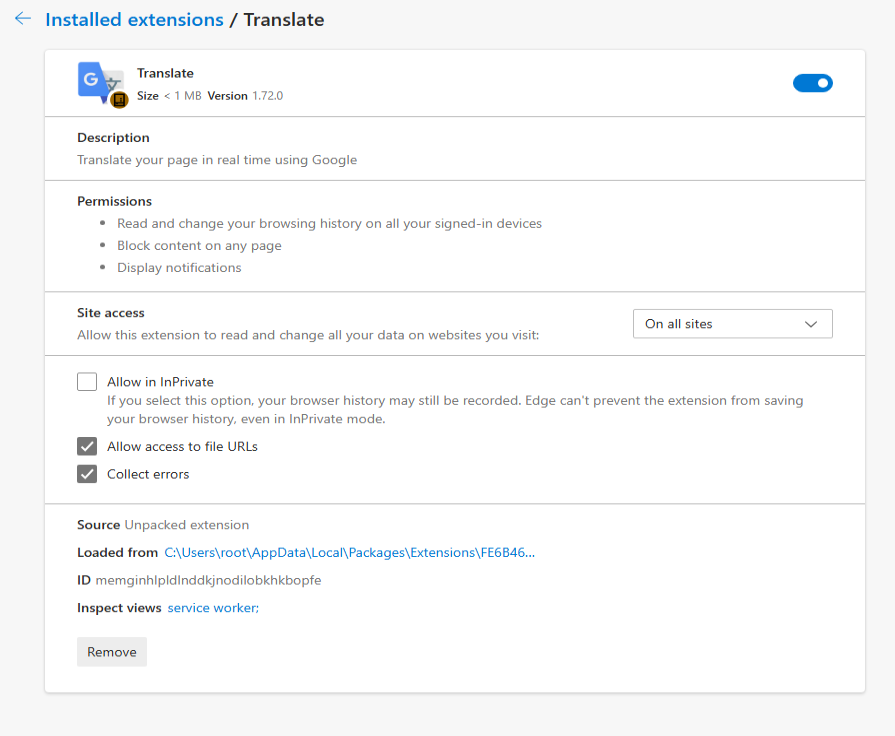

Jedną z bardziej niepokojących cech jest możliwość instalowania złośliwych rozszerzeń przeglądarki.

Złośliwe rozszerzenia przeglądarki

Program ten umożliwia również rozpowszechnianie złośliwych rozszerzeń przeglądarki, dając atakującym potężne narzędzie do przejęcia kontroli nad przeglądarką ofiary.

Zidentyfikowaliśmy wiele odmian tych rozszerzeń, z których każda charakteryzuje się nieco inną strukturą plików i składnikami. W tle złośliwe oprogramowanie wykorzystuje wbudowane funkcje języka Golang do rozpakowania ukrytego archiwum ZIP (często nazwanego base.zip lub meta.zip) zawierający pliki rozszerzeń wraz z plikiem konfiguracyjnym (cfg.json).

Częściowy cfg.json plik konfiguracyjny:

{

"extension_host": {},

"api_key": "…

"server_url": "https://C2/api/v2",

"self_destruct": true,

"base_extension": true,

"ext_manifest": {

"account_extension_type": 0,

"active_permissions": {

"api": [

"history",

"notifications",

"storage",

"tabs",

"webNavigation",

"declarativeNetRequest",

"scripting",

"declarativeNetRequestWithHostAccess",

"sidePanel"

],

"explicit_host": [

"<all_urls>"

],

"manifest_permissions": [],

"scriptable_host": [

"<all_urls>"

]

},

"commands": {

"_execute_action": {

"was_assigned": true

}

},

…Ten plik konfiguracyjny ma kluczowe znaczenie. Określa on, dokąd złośliwe oprogramowanie ma wysyłać skradzione dane (serwer dowodzenia i kontroli), jakie szkodliwe rozszerzenie ma zainstalować oraz jakie funkcje ma włączyć.

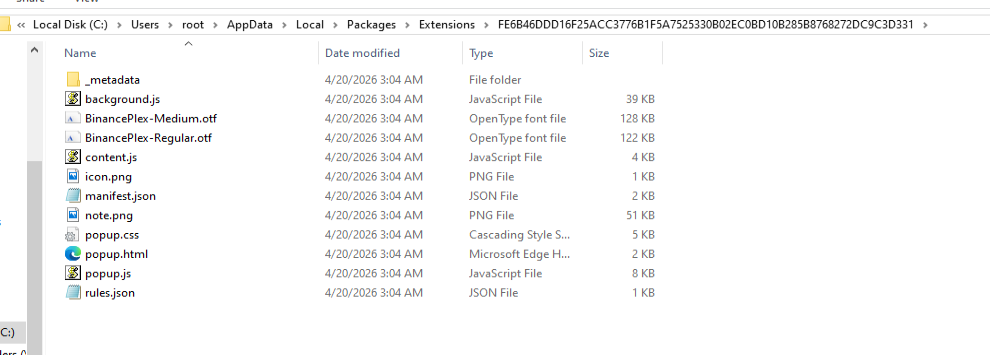

Rozszerzenie Stealer jest umieszczane w losowym folderze w ścieżce %LOCALAPPDATA%\Packages\Extensions. Folder zawiera trzy główne pliki popup.js, content.jsi background.js.

Analizowane rozszerzenia mają nazwy związane z Google.

Co potrafią złośliwe rozszerzenia

To rozszerzenie zapewnia atakującym niemal pełną kontrolę nad przeglądarką, oferując możliwości znacznie wykraczające poza typowe funkcje złośliwego oprogramowania.

Może:

- Połącz się ze zdalnym serwerem za pomocą wbudowanego klucza API i regularnie sprawdzaj, czy nie ma nowych instrukcji. W razie awarii głównego serwera system może również przełączyć się na domeny zapasowe.

- Wygeneruj unikalny identyfikator, aby śledzić zarażonego użytkownika w czasie.

- Zbierz pełną historię przeglądania i wysłać go na serwer zdalny (

/upload). - Monitoruj swoje działania w czasie rzeczywistym, w tym odwiedzane strony internetowe, oraz stosuj reguły przekierowań kontrolowane przez atakującego. Dzięki temu program może w sposób niezauważalny przekierowywać Cię na inne strony internetowe lub modyfikować wyświetlaną zawartość, w tym dodawać lub ukrywać treści.

- Przechwytują pliki do pobrania, usuwają legalne pliki i zastępują je złośliwymi plikami pochodzącymi z serwerów kontrolowanych przez atakujących.

- Wstrzykiwać skrypty bezpośrednio do stron internetowych, umożliwiając dalszą kradzież lub manipulację danymi.

- Wyświetlanie fałszywych powiadomień przeglądarki zawierających tekst i obrazy wybrane przez atakującego.

W jaki sposób komunikuje się z atakującymi

Program szpiegujący i jego rozszerzenie komunikują się z serwerami dowodzenia i kontroli (C2) za pośrednictwem kilku punktów końcowych API. Są to zasadniczo różne „kanały” wykorzystywane do konkretnych zadań:

/backup-domains/active—wykorzystuje serwery zapasowe, aby utrzymać połączenie w przypadku zablokowania serwera głównego/upload—przesyła skradzione dane z powrotem do hakerów/extension—otrzymuje instrukcje dotyczące przekierowań, pobrań i powiadomień/scripts—pobiera złośliwy kod w celu umieszczenia go na stronach internetowych

Jak zachować bezpieczeństwo

Oszuści coraz częściej wykorzystują narzędzia związane ze sztuczną inteligencją, aby fałszywe strony internetowe wyglądały na wiarygodne. W tym przypadku rzekomy „asystent handlowy oparty na sztucznej inteligencji” został wykorzystany do nakłonienia użytkowników do zainstalowania złośliwego oprogramowania.

Aby zmniejszyć ryzyko:

- Pobieraj oprogramowanie wyłącznie z oficjalnych stron internetowych. Jeśli narzędzie twierdzi, że działa z jakąś znaną platformą, sprawdź oficjalną stronę tej platformy, aby upewnić się, że to prawda.

- Przed uruchomieniem pliku sprawdź, kto go utworzył. Zwróć uwagę na nazwę wydawcy i unikaj wszystkiego, co wygląda na nieznane lub niepasujące.

- Regularnie sprawdzaj rozszerzenia w przeglądarce. Usuń wszystkie, których nie rozpoznajesz, a zwłaszcza te, których nie zainstalowałeś świadomie.

Co zrobić, jeśli uważasz, że problem dotyczy również Ciebie

Jeśli podejrzewasz, że pobrałeś ten program służący do kradzieży danych:

- Sprawdź logi EDR i zapory sieciowej pod kątem komunikacji z serwerami C2 wymienionymi w części dotyczącej wskaźników naruszenia bezpieczeństwa (IOC).

- Z innego, niezaatakowanego urządzenia wyloguj się ze wszystkich aktywnych sesji na swoich najważniejszych kontach: Google, Microsoft 365, portalach bankowych, GitHub, Discord, Telegram, Steam oraz giełdzie kryptowalut. Zmień wszystkie hasła i włącz uwierzytelnianie dwuskładnikowe (2FA) dla kont, do których logowałeś się z tego urządzenia.

- Sprawdź ten folder

%LOCALAPPDATA%\Packages\Extensionsoraz podejrzane rozszerzenia przeglądarki. - Jeśli na tym komputerze masz portfele kryptowalutowe, natychmiast przenieś środki na inne, niezaatakowane urządzenie. To właśnie z tego operatorzy czerpią zyski w pierwszej kolejności.

- Przeprowadź pełne skanowanie za pomocą Malwarebytes.

Wskaźniki kompromisu (IOC)

HASH

95dcac62fc15e99d112d812f7687292e34de0e8e0a39e4f12082f726fa1b50ed

0d10a6472facabf7d7a8cfd2492fc990b890754c3d90888ef9fe5b2d2cca41c0

Domeny

Tradingclaw[.]pro: fałszywa strona internetowa

Chrocustumapp[.]com: związane ze złośliwym rozszerzeniem

Chrocustomreversal[.]com: związane ze złośliwym rozszerzeniem

google-services[.]cc: związane z CountLoader/DeepLoad

Coretest[.]digital: Panel C2

Reisen[.]work: Panel C2

adresy IP

178[.]16[.]55[.]234: Panel C2

185[.]11[.]61[.]149: Panel C2

37[.]221[.]66[.]27: Panel C2

2[.]56[.]179[.]16: Panel C2

178[.]16[.]54[.]109: Panel C2

37[.]221[.]66[.]27: Panel C2

209[.]17[.]118[.]17: Panel C2

162[.]216[.]5[.]130: Panel C2

Aktualności dla naukowców – 28 kwietnia 2026 r.

Zaktualizowano w celu określenia rodziny złośliwego oprogramowania: CountLoader/DeepLoad.

Nie tylko informujemy o zagrożeniach - my je usuwamy

Zagrożenia cyberbezpieczeństwa nigdy nie powinny wykraczać poza nagłówek. Chroń swoje urządzenia przed zagrożeniami, pobierając Malwarebytes już dziś.